Download_Link

Участник клуба

Всем доброго времени суток, мы с вами поговорим про такую вещь, как взлом запароленного файла в надежде найти "подходящий" пароль.

Для этого нам понадобятся программы:

1.OllyDBG

2.edb-debug, для Linux ( можно найти в пакете kali linux)

В примере будет описан процесс использования OllyDBG в Windows.

Начало

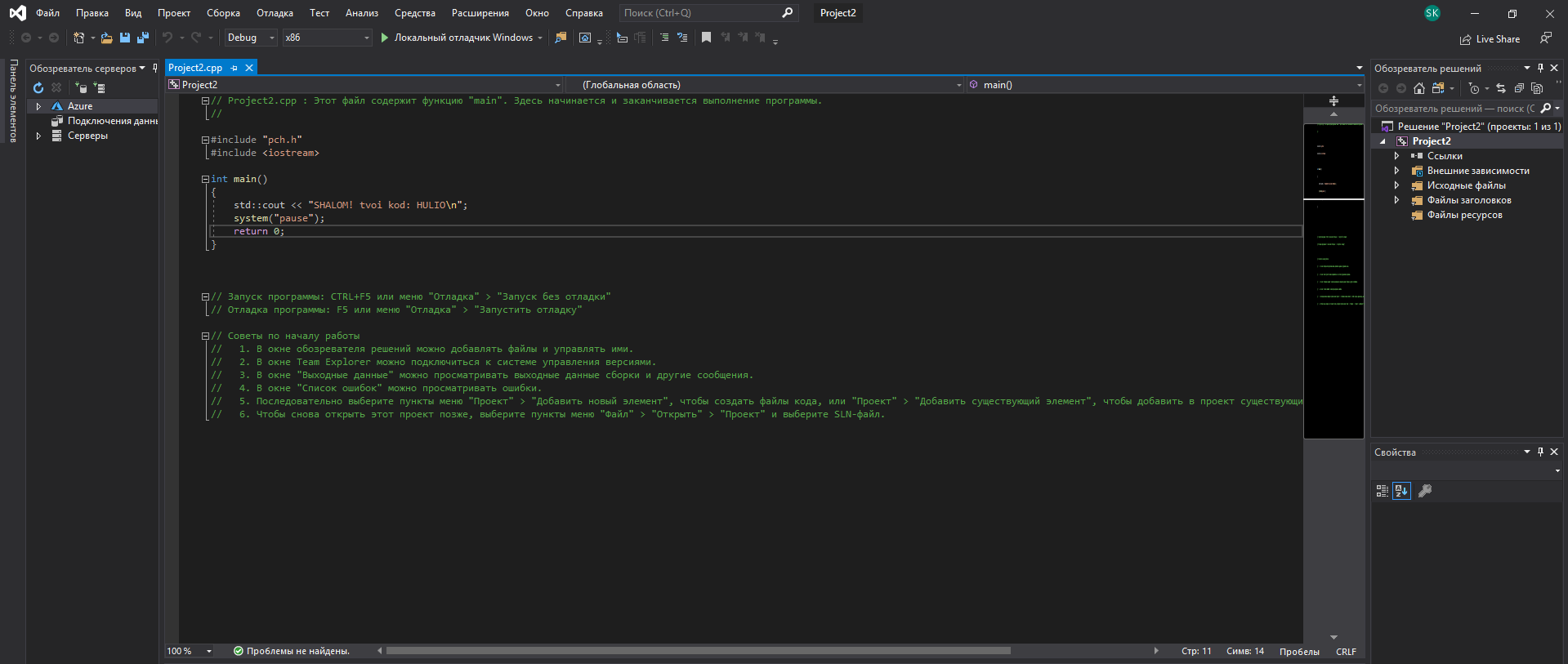

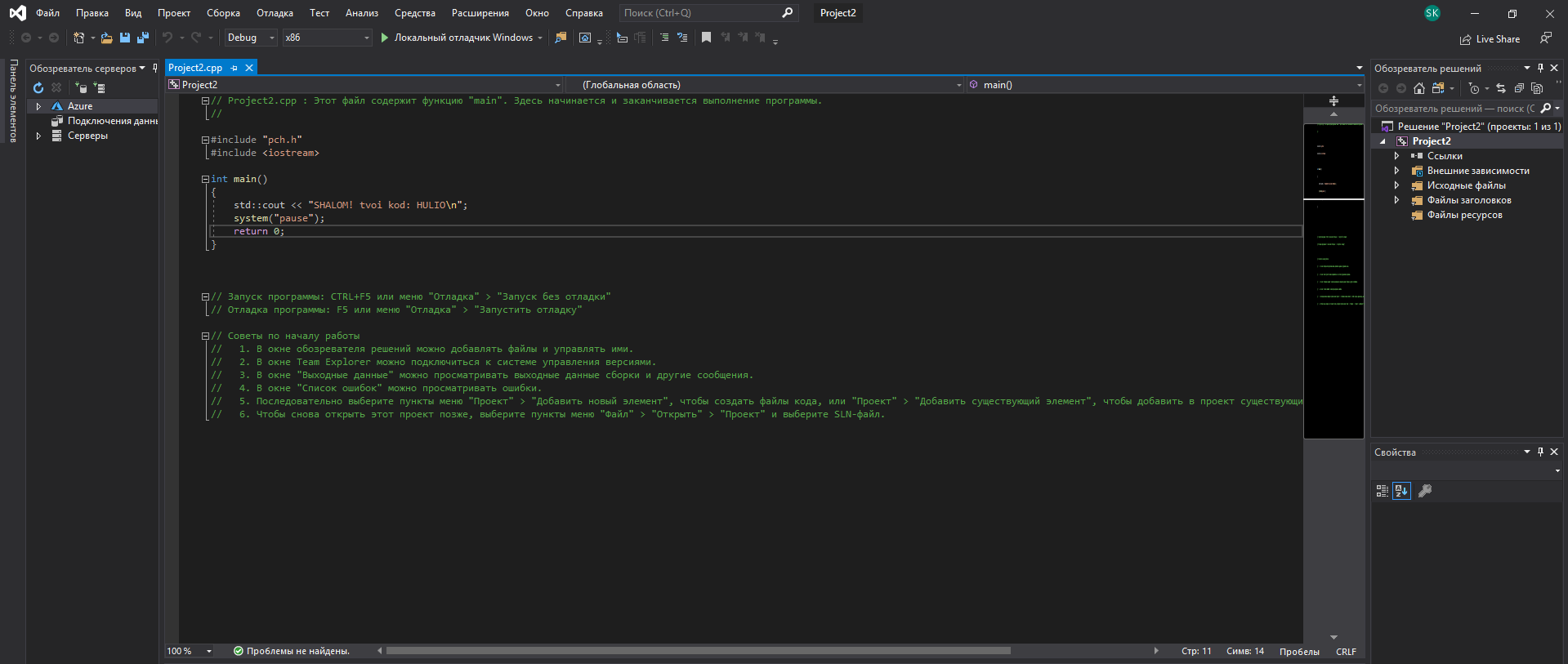

Давайте для начала создадим для нашего примера простейшее консольное приложение, которое выводит нам необходимые данные:

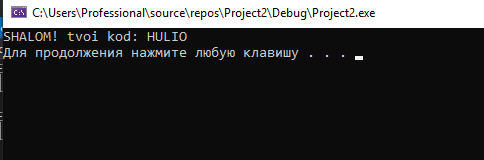

Теперь нам нужно "запаролить" данный файл. Воспользуемся программой GameProtector

Выбираем наш exe файл, зададим пароль к примеру "qweqwe". Нажимаем protect

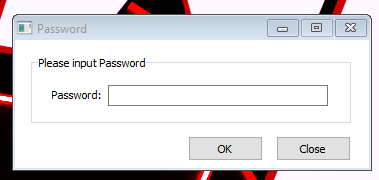

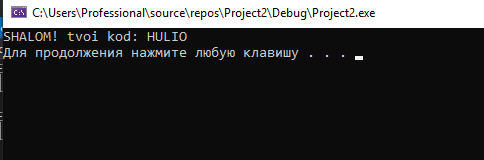

Теперь при запуске нашей программы будет запрашиваться пароль:

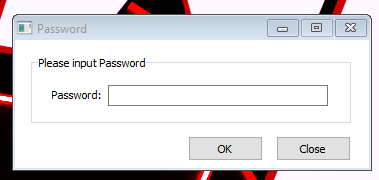

Если ввести неверный пароль, то вы увидите следующее сообщение:

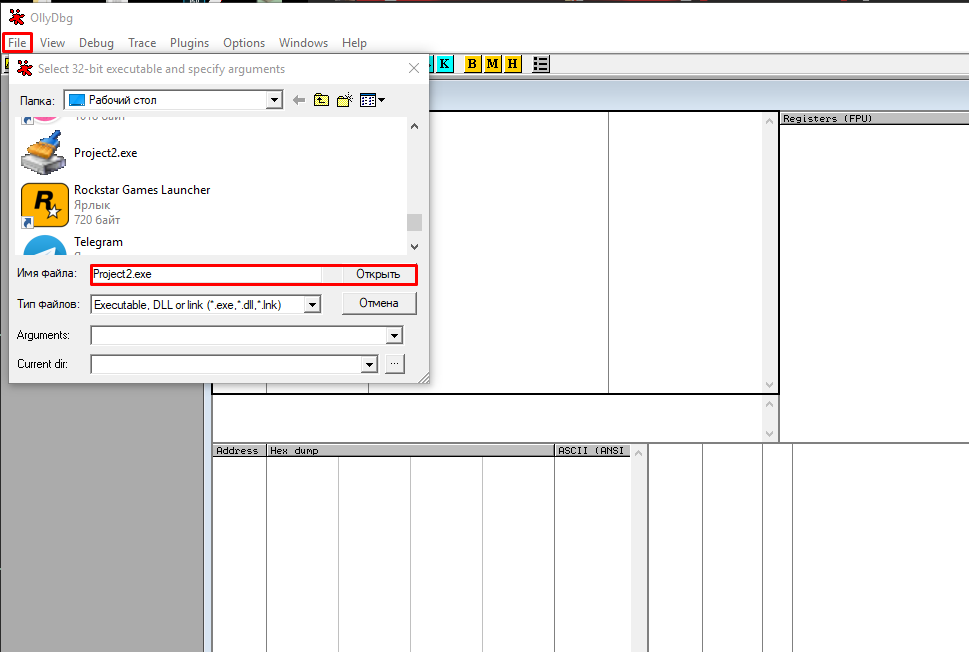

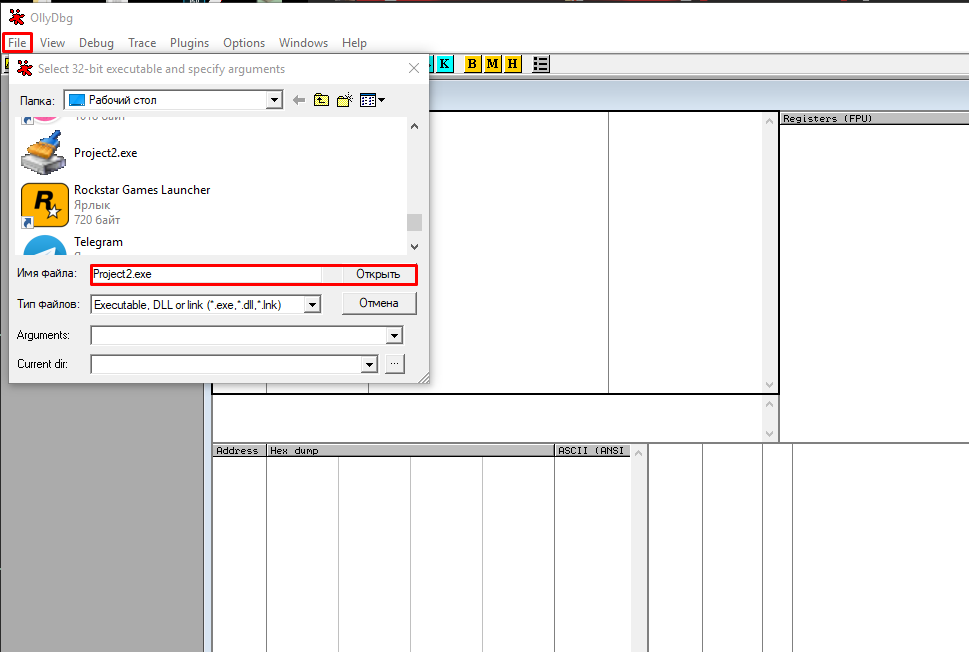

Теперь закрываем это окно, и запускаем OllyDBG

Выбираем вашу программу и открываем её.

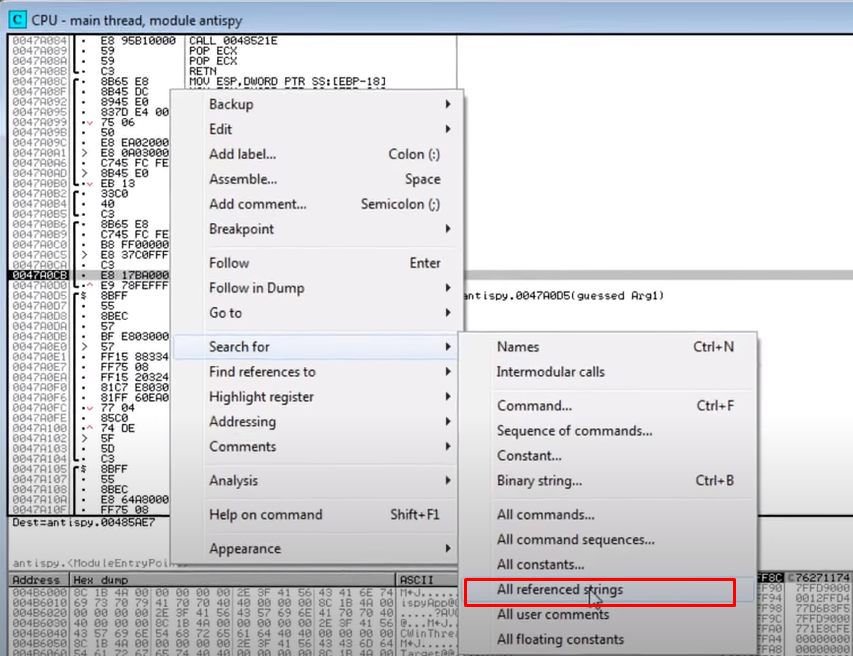

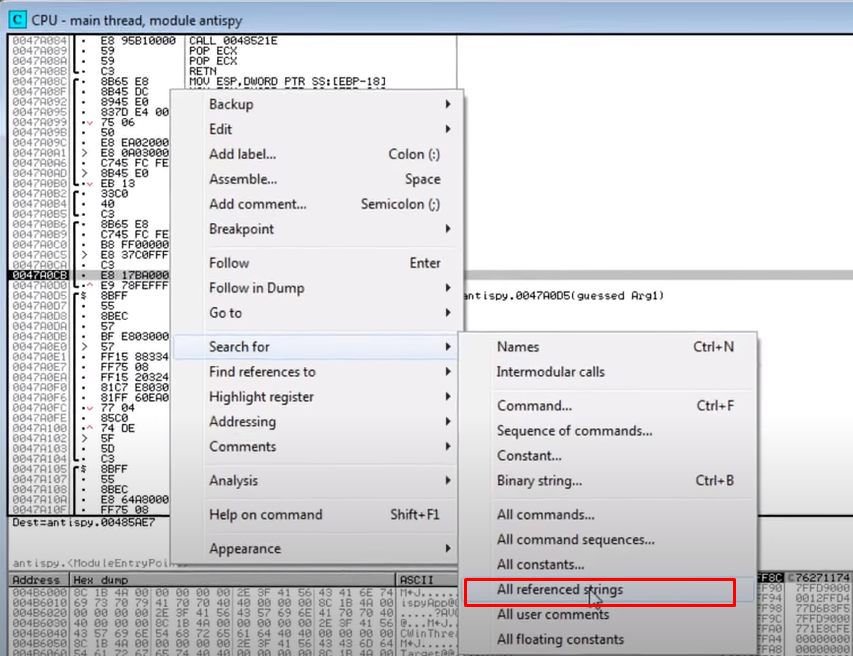

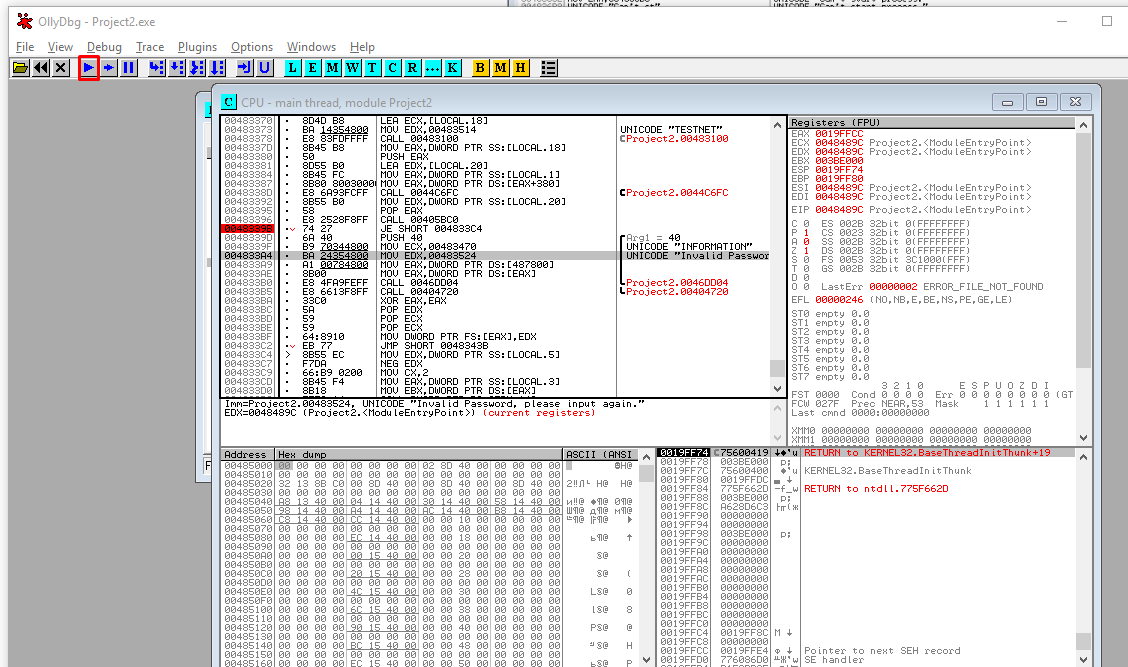

В появившемся окне, нажимаем правой кнопкой и выбираем search for - all referenced strings

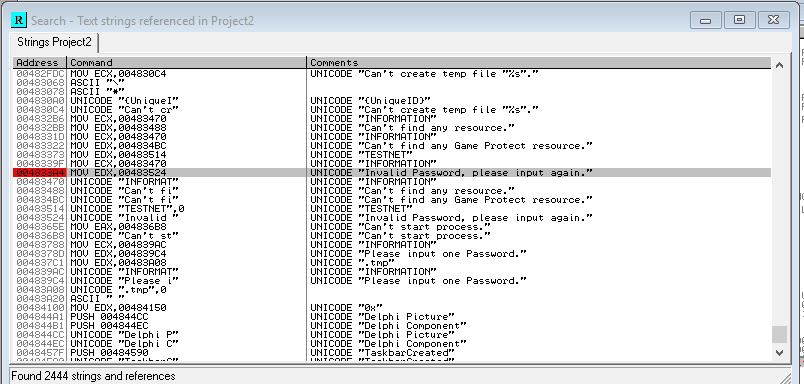

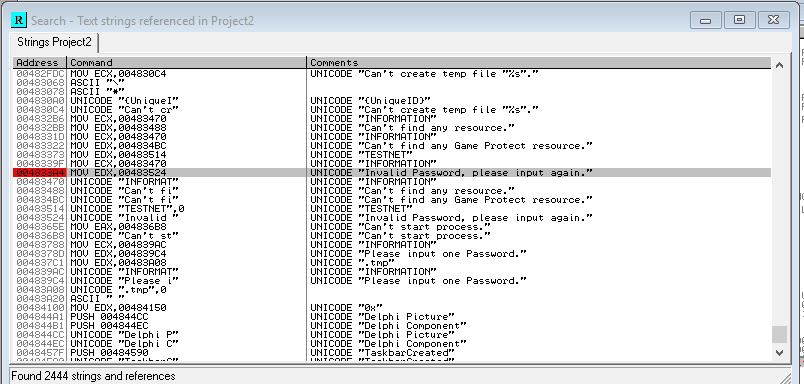

В новом окне нажимаем Ctrl+F, и делаем поиск по ключевому слову из ошибки - например, Invalid Password.

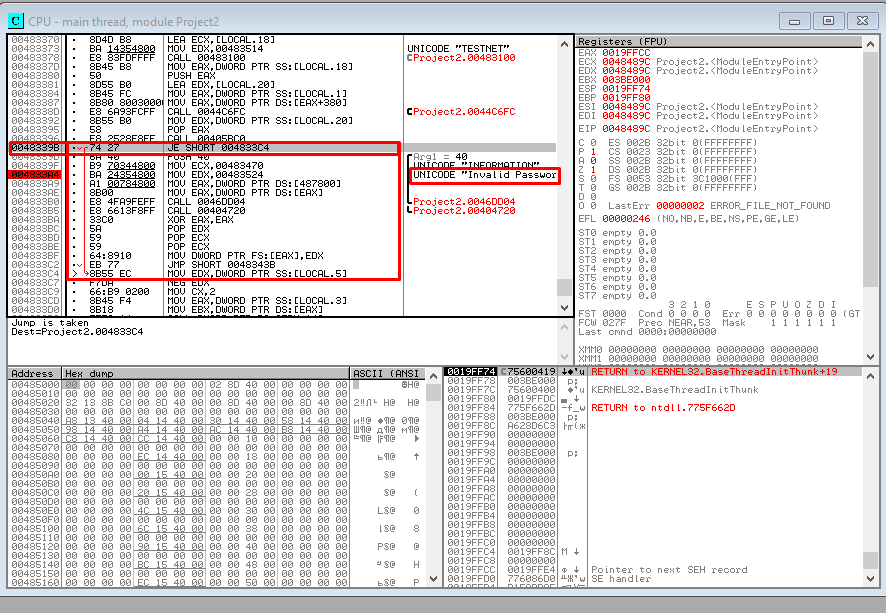

Выбираем строчку, откуда начинается раскрытие ветки ( JE SHORT...) и нажимаем F2

На ней появится красная полоска (брейкпоинт), а нижний брейкпоинт выбираем и снимаем его нажатием F2.

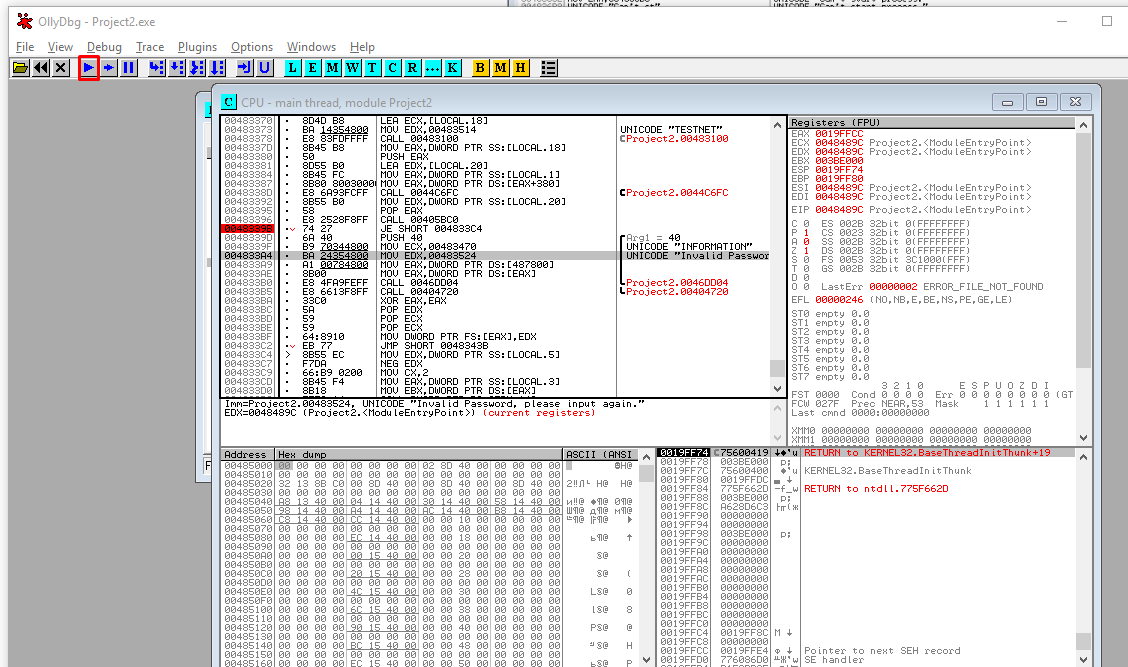

Запускаем приложение через кнопку:

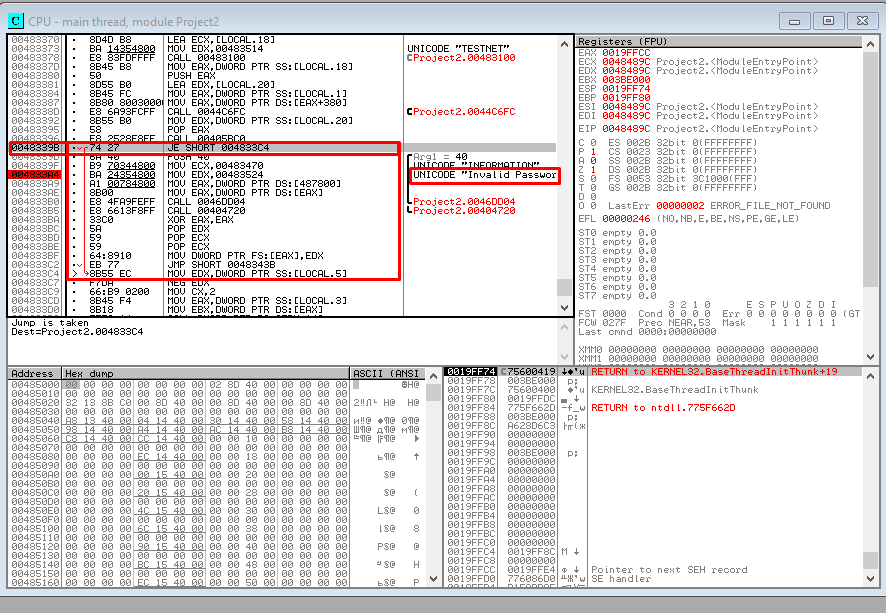

Откроется окно нашей программы, вводим в него произвольный пароль.

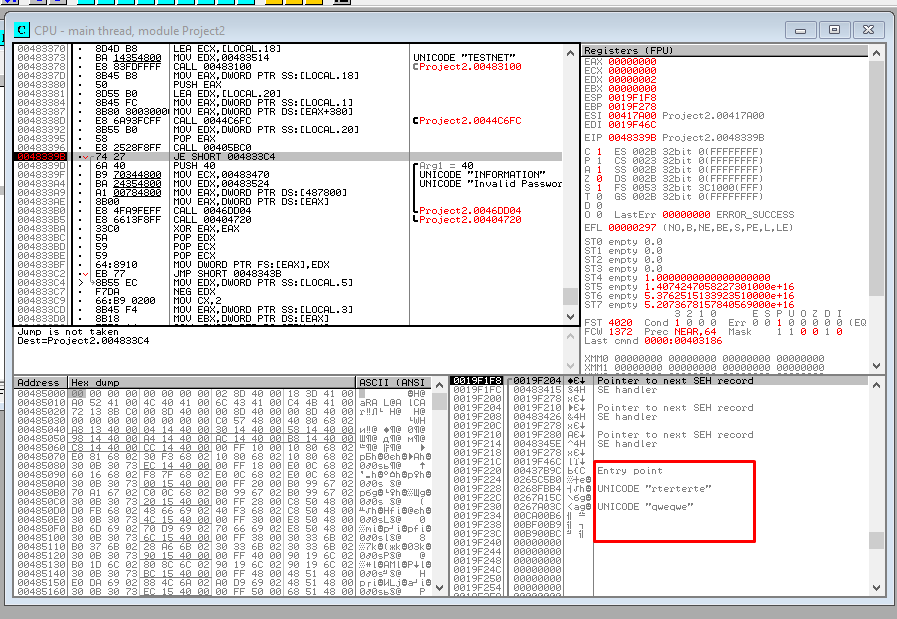

тем временем в OllyDBG мы увидим следующее:

Вверху - то что мы вводили

Внизу - верный пароль, который мы ранее задавали.

Вариант для Kali Linux

А сейчас мы с вами рассмотрим вариант "вскрытия" exe файла, на примере выше описанного файла

Для начала установим wine. Для этого в терминале вводим по очереди следующие команды:

sudo dpkg --add-architecture i386

sudo apt-get update

apt-get install wine32

Мы будем использовать утилиту Edb debugger. если в вашей сборке Kali её не оказалось, то установим следующим образом:

sudo apt-get install edb-debugger

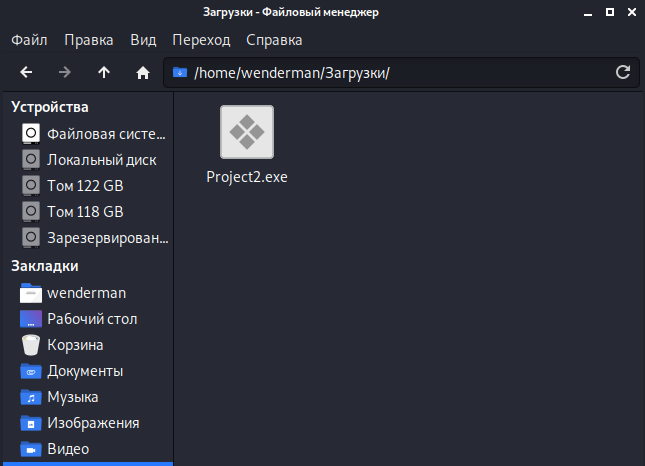

Переходим в папку, куда скачали наш exe файл. Нажимаем F4 и откроется терминал

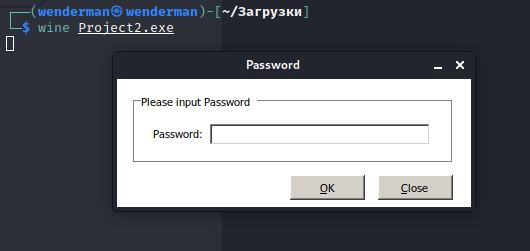

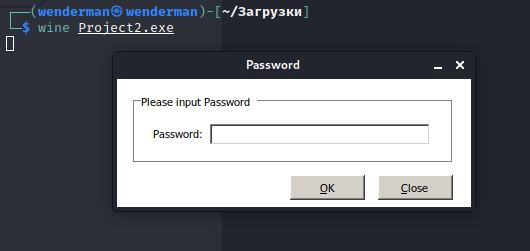

прописываем в терминал: wine Project2.exe

у нас запросят код для программы, который мы не знаем.

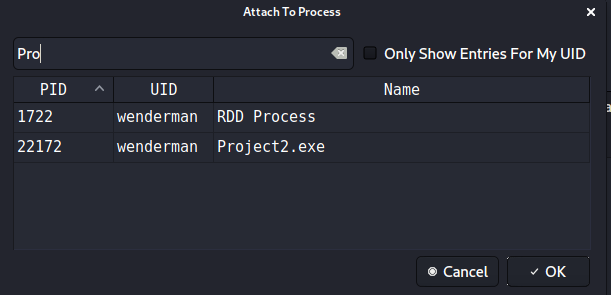

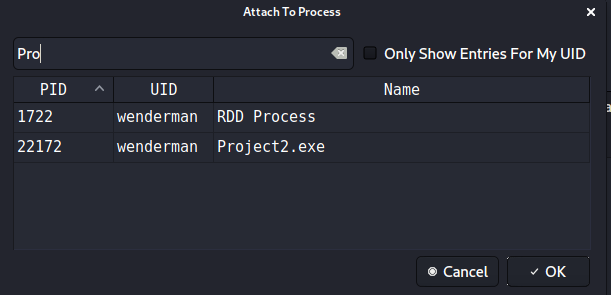

Теперь открываем Edb debug, и нажимаем File - Attach

Выбираем наш процесс и нажимаем OK.

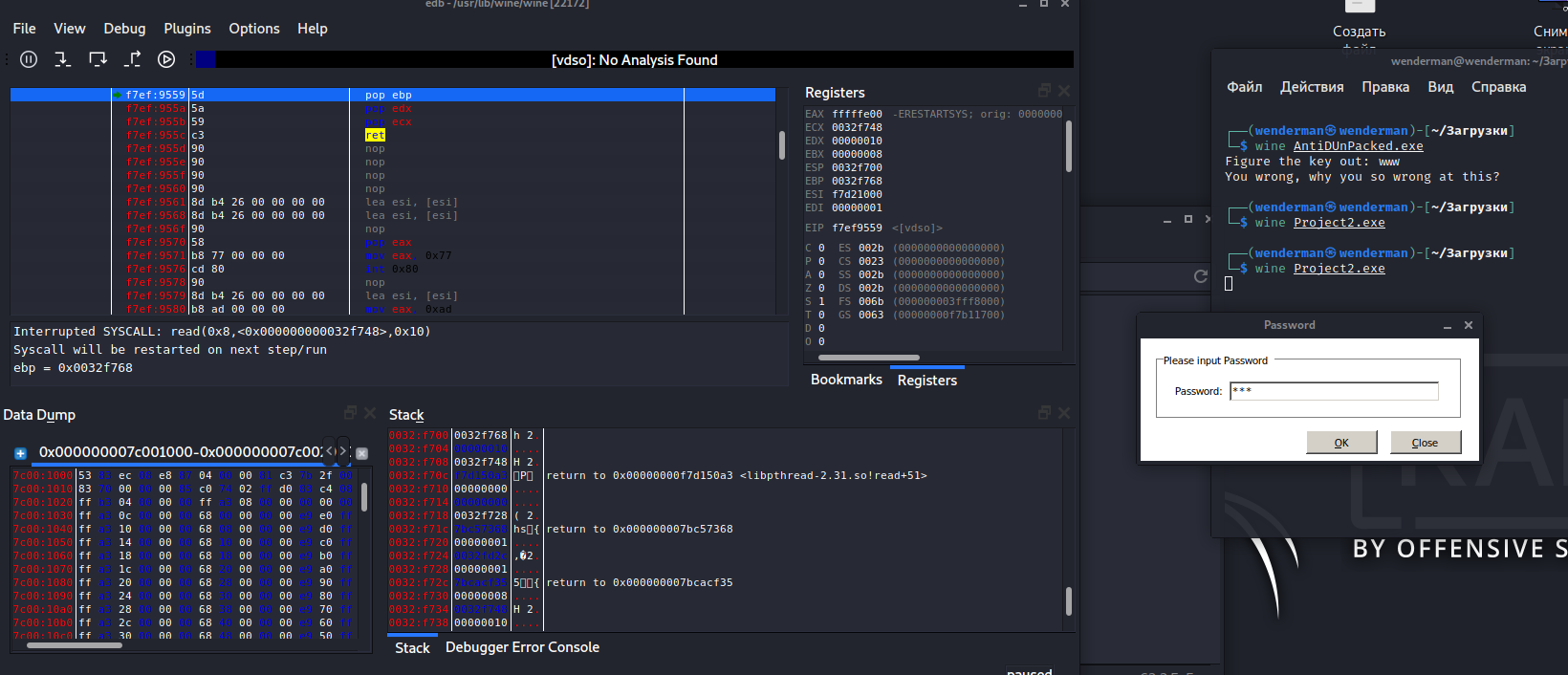

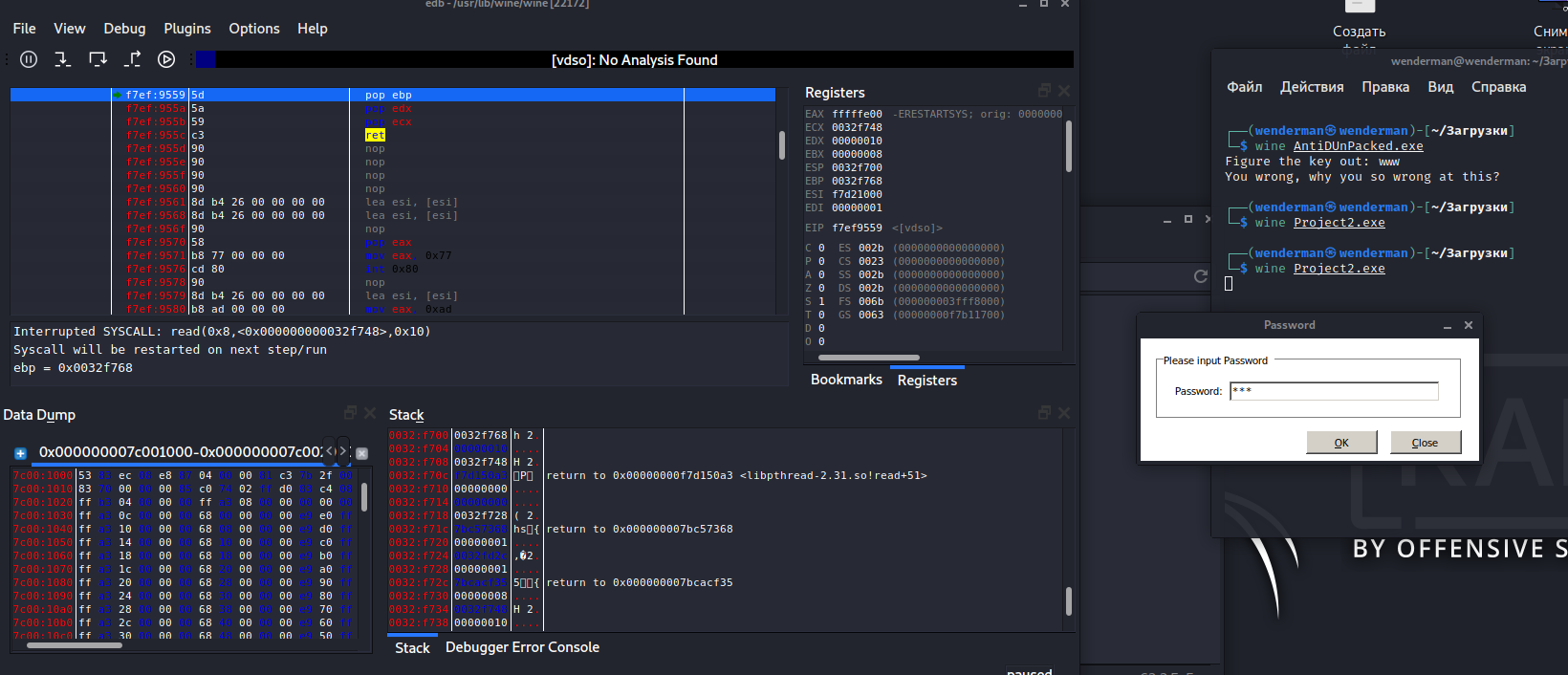

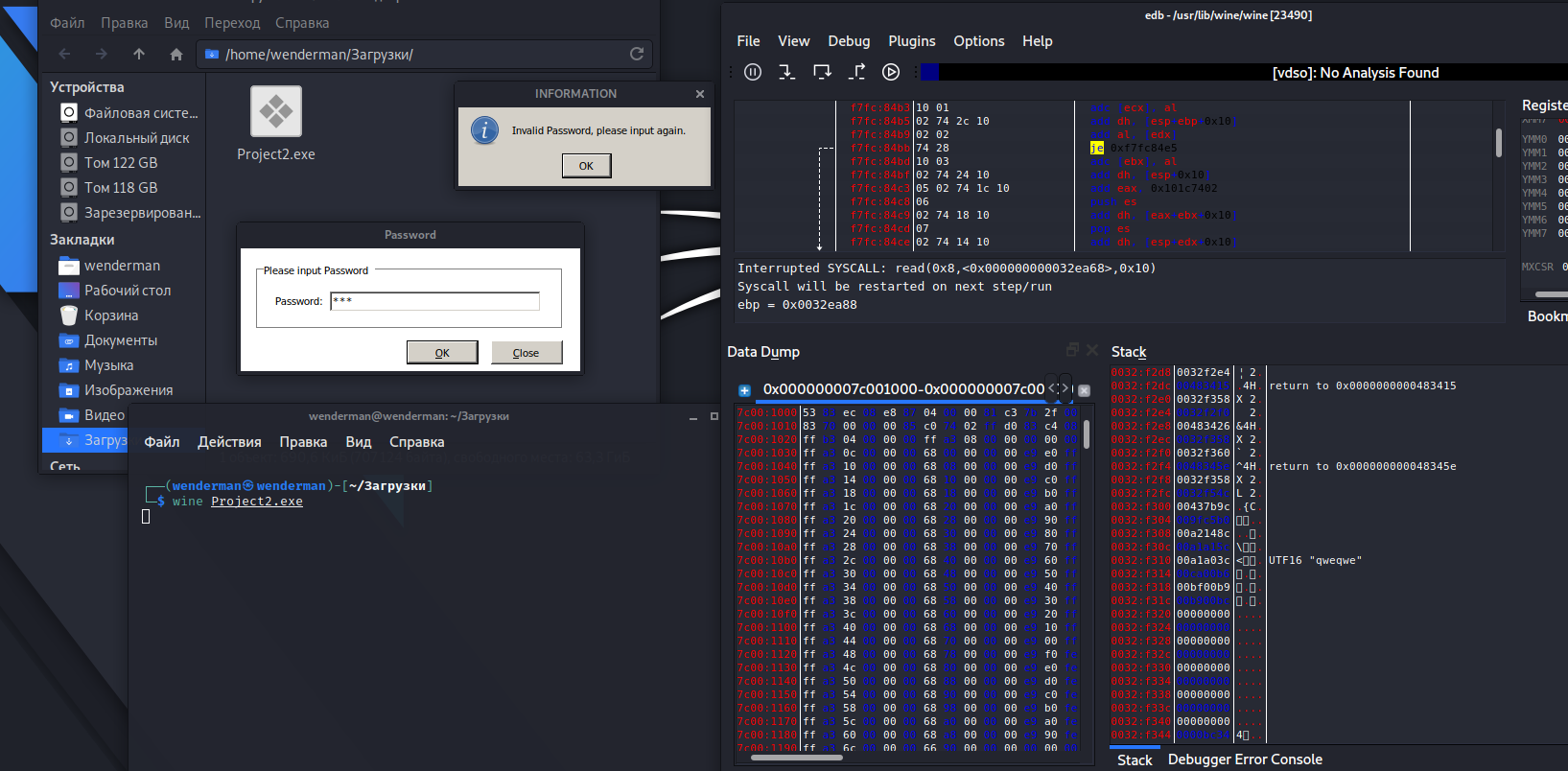

Теперь, в edb мы нажимаем старт(крайняя правая кнопка вверху), вводим какой-нибудь пароль в терминале( например,www) Но не нажимаем Enter!

Теперь переходим в edb, нажимаем паузу, снова переходим в терминал и нажимаем Enter.

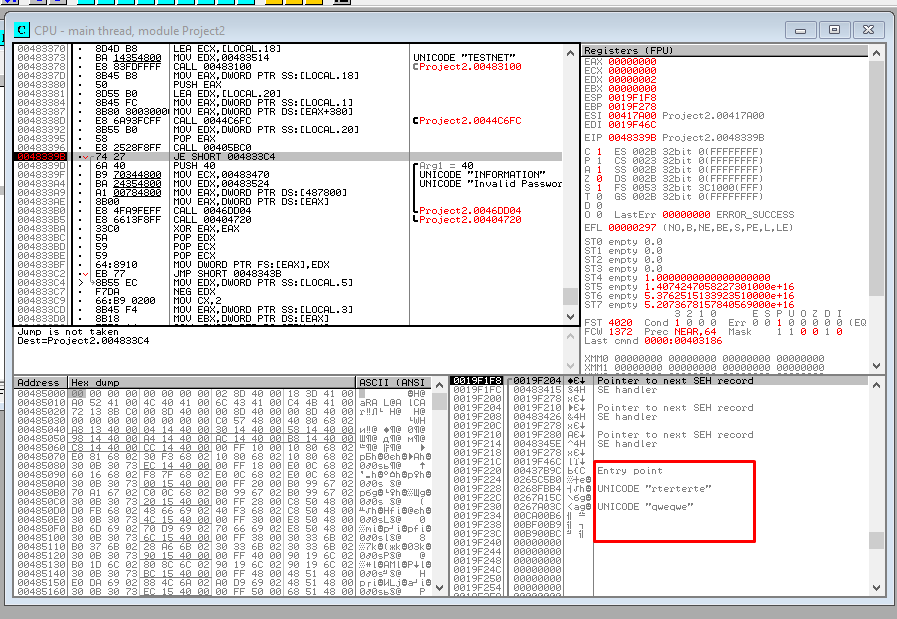

Теперь в Edb мы нажимаем Step over(F8), чтобы увидеть стэпы

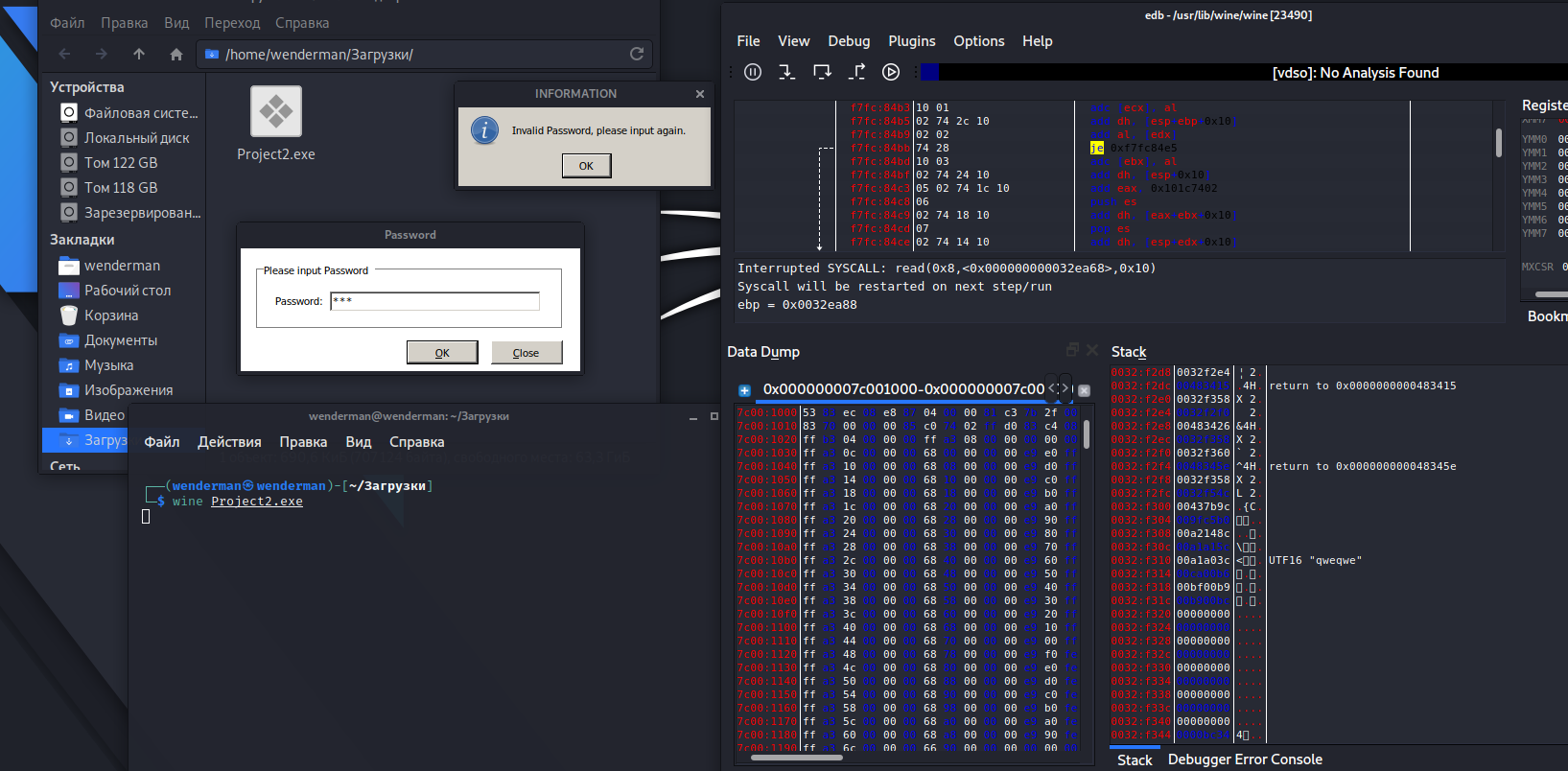

А дальше кликаем на Step Out до тех пор пока не увидим наш неправильный пароль в разделе Stack, либо пока программа не вызовет ошибку.

Затем нажимаем F7 (Step Into), и ищем в окне Stack какие либо ascii/UTF символы.

тут и есть наш заданный пароль qweqwe. Теперь мы можем запустить эту программу, используя найденный пароль.

Для этого нам понадобятся программы:

1.OllyDBG

2.edb-debug, для Linux ( можно найти в пакете kali linux)

В примере будет описан процесс использования OllyDBG в Windows.

Начало

Давайте для начала создадим для нашего примера простейшее консольное приложение, которое выводит нам необходимые данные:

Теперь нам нужно "запаролить" данный файл. Воспользуемся программой GameProtector

Выбираем наш exe файл, зададим пароль к примеру "qweqwe". Нажимаем protect

Теперь при запуске нашей программы будет запрашиваться пароль:

Если ввести неверный пароль, то вы увидите следующее сообщение:

Теперь закрываем это окно, и запускаем OllyDBG

Выбираем вашу программу и открываем её.

В появившемся окне, нажимаем правой кнопкой и выбираем search for - all referenced strings

В новом окне нажимаем Ctrl+F, и делаем поиск по ключевому слову из ошибки - например, Invalid Password.

Выбираем строчку, откуда начинается раскрытие ветки ( JE SHORT...) и нажимаем F2

На ней появится красная полоска (брейкпоинт), а нижний брейкпоинт выбираем и снимаем его нажатием F2.

Запускаем приложение через кнопку:

Откроется окно нашей программы, вводим в него произвольный пароль.

тем временем в OllyDBG мы увидим следующее:

Вверху - то что мы вводили

Внизу - верный пароль, который мы ранее задавали.

Вариант для Kali Linux

А сейчас мы с вами рассмотрим вариант "вскрытия" exe файла, на примере выше описанного файла

Для начала установим wine. Для этого в терминале вводим по очереди следующие команды:

sudo dpkg --add-architecture i386

sudo apt-get update

apt-get install wine32

Мы будем использовать утилиту Edb debugger. если в вашей сборке Kali её не оказалось, то установим следующим образом:

sudo apt-get install edb-debugger

Переходим в папку, куда скачали наш exe файл. Нажимаем F4 и откроется терминал

прописываем в терминал: wine Project2.exe

у нас запросят код для программы, который мы не знаем.

Теперь открываем Edb debug, и нажимаем File - Attach

Выбираем наш процесс и нажимаем OK.

Теперь, в edb мы нажимаем старт(крайняя правая кнопка вверху), вводим какой-нибудь пароль в терминале( например,www) Но не нажимаем Enter!

Теперь переходим в edb, нажимаем паузу, снова переходим в терминал и нажимаем Enter.

Теперь в Edb мы нажимаем Step over(F8), чтобы увидеть стэпы

А дальше кликаем на Step Out до тех пор пока не увидим наш неправильный пароль в разделе Stack, либо пока программа не вызовет ошибку.

Затем нажимаем F7 (Step Into), и ищем в окне Stack какие либо ascii/UTF символы.

тут и есть наш заданный пароль qweqwe. Теперь мы можем запустить эту программу, используя найденный пароль.

.gif)