Download_Link

Участник клуба

Тесты на проникновение обычно требуют набора специальных утилит, но одна из них доступна каждому и всегда под рукой — это поисковик Google. Нужно только знать, как им пользоваться. Google Dork Queries — это хитрые запросы к поисковикам, которые помогают пролить свет на общедоступные, но скрытые от посторонних глаз данные

Полезные команды Google

Среди всех операторов расширенного поиска Google нас интересуют главным образом четыре:

Охота на пароли

Учетные данные от всевозможных веб-сервисов — это для хакера лакомый кусочек. Порой достать их можно буквально в один клик. Точнее, одним запросом к Google. Например, вот таким примитивным:

ext wd (administrators | users | lamers | service)

wd (administrators | users | lamers | service)

Такой запрос найдет все файлы с расширением .pwd, в которых есть хотя бы одно из слов, указанных в скобках. Однако в поисковой выдаче будет много мусора. Поэтому можно почистить ее, убрав юзеров и прочих ламеров. Как вариант:

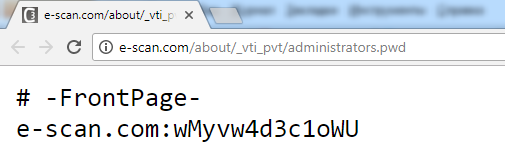

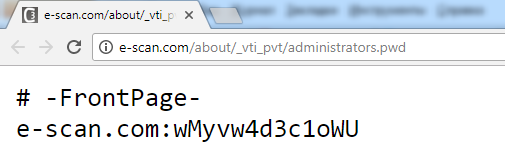

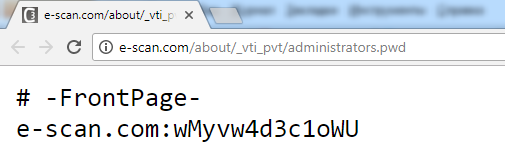

inurl:_vti_pvt/administrators.pwd

Обрати внимание на доменЭто уже прицельный запрос. Он найдет файлы с говорящим названием на серверах с FrontPage Extensions. Одноименный редактор канул в Лету, но его серверные расширения еще используются. Данные учетных записей в administrators.pwd зашифрованы по алгоритму DES. Их можно вскрыть при помощи John the Ripper или одного из сервисов облачного перебора паролей.

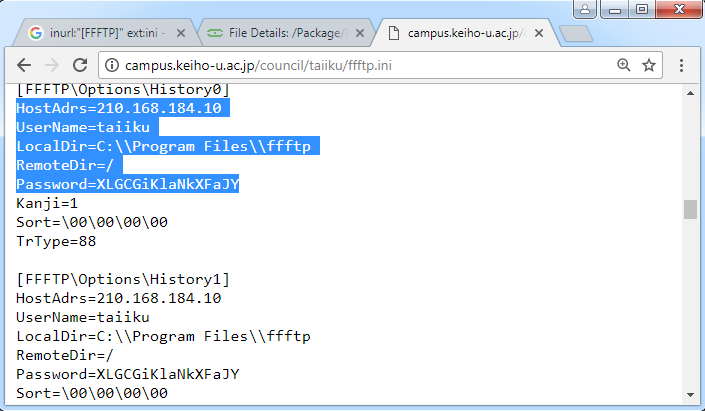

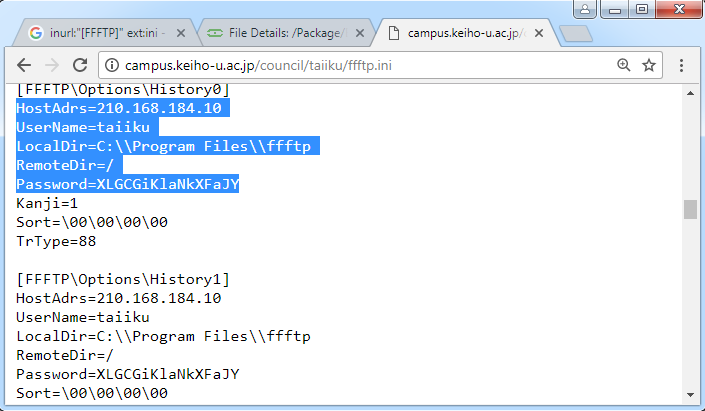

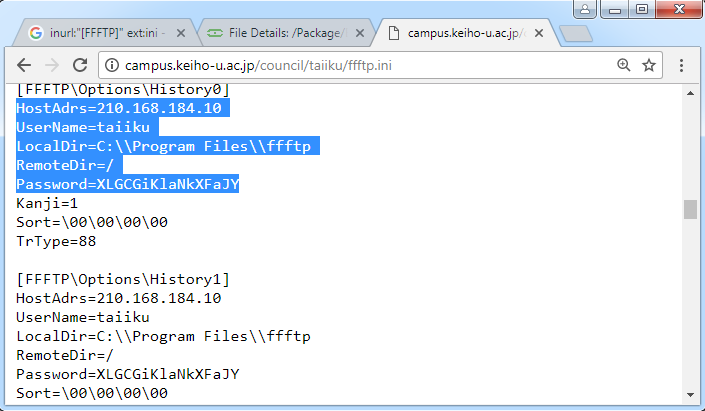

Administrators.pwdС FTP все то же самое, только надо искать файлы конфигураций .cfg или .ini. Часто в них хранятся логины в открытую и пароли в слабо зашифрованном виде. Например, этот простейший запрос даст кучу азиатских сайтов, на которых популярен дырявый FTP местного производства.

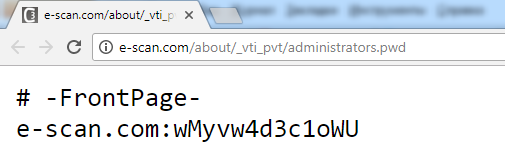

inurl:"[FFFTP]" ext:ini

Пароли от FTPС одной стороны, в настройках по умолчанию он использует шифрование AES в режиме CBC с функцией хеширования SHA-1. С другой стороны, реализация криптографических процедур ослаблена, и есть готовая утилита для перебора таких паролей.

Веб-разведка

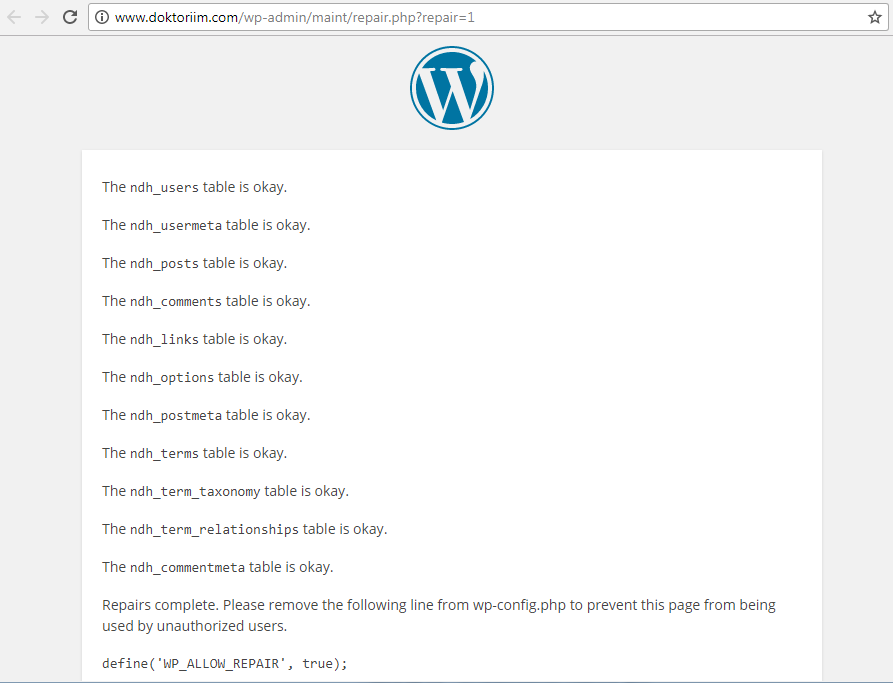

Иногда бывает полезно изучить структуру сайта, получив список файлов на нем. Если сайт сделан на движке WordPress, то файл repair.php хранит названия других PHP-скриптов. Тег inurl сообщает Google, что искать надо по первому слову в теле ссылки. Если бы мы написали allinurl, то поиск происходил бы по всему телу ссылки, а поисковая выдача была бы более замусоренной. Поэтому достаточно сделать запрос такого вида:

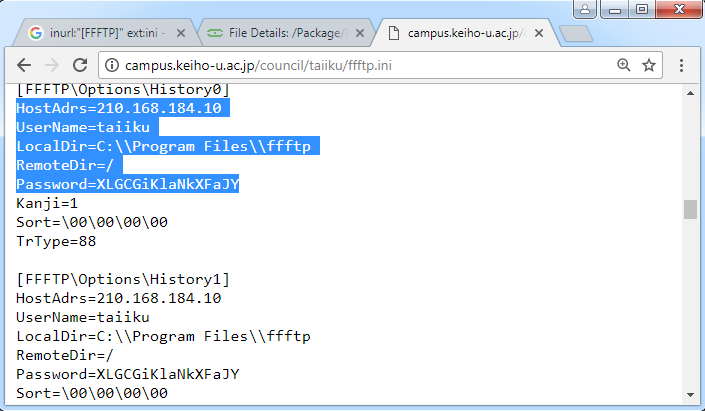

inurl:/maint/repair.php?repair=1

В результате ты получишь список сайтов на WP, у которых можно посмотреть структуру через repair.php.

Изучаем структуру сайта на WP

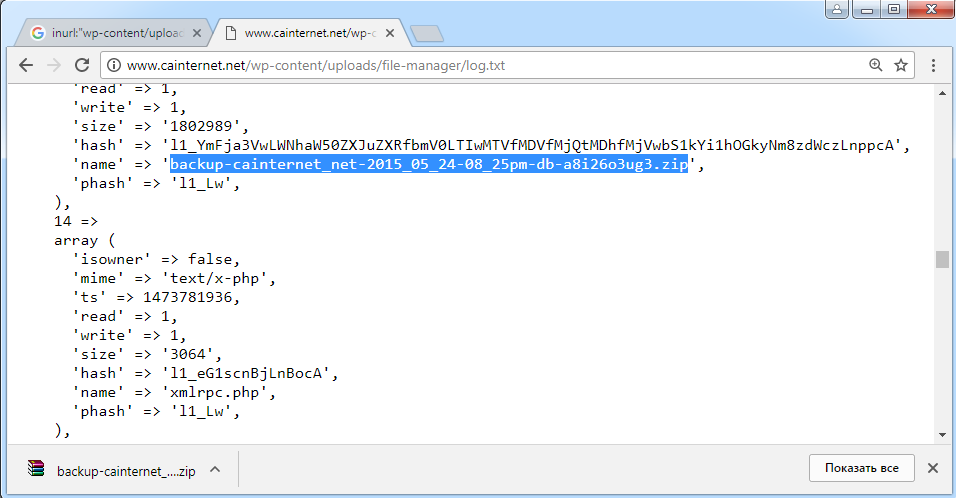

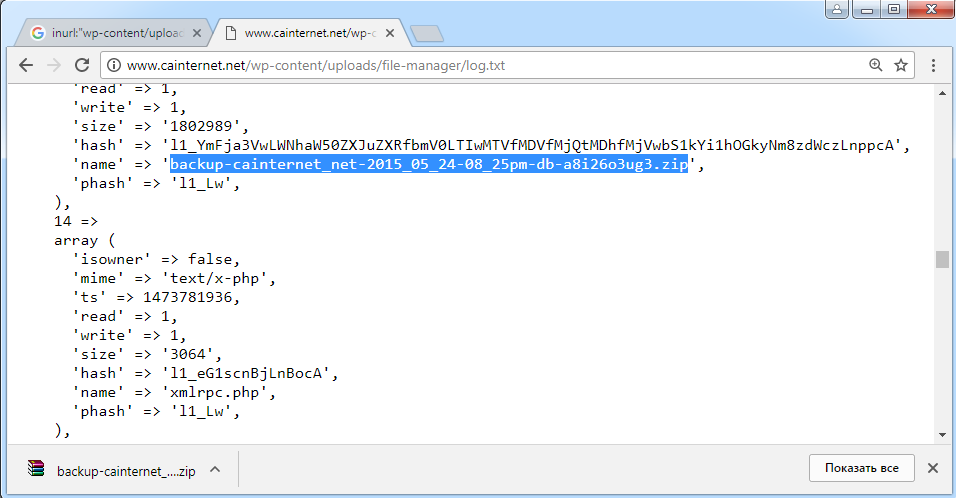

Массу проблем администраторам доставляет WordPress с незамеченными ошибками в конфигурации. Из открытого лога можно узнать как минимум названия скриптов и загруженных файлов.

inurl:"wp-content/uploads/file-manager/log.txt"

В нашем эксперименте простейший запрос позволил найти в логе прямую ссылку на бэкап и скачать его.

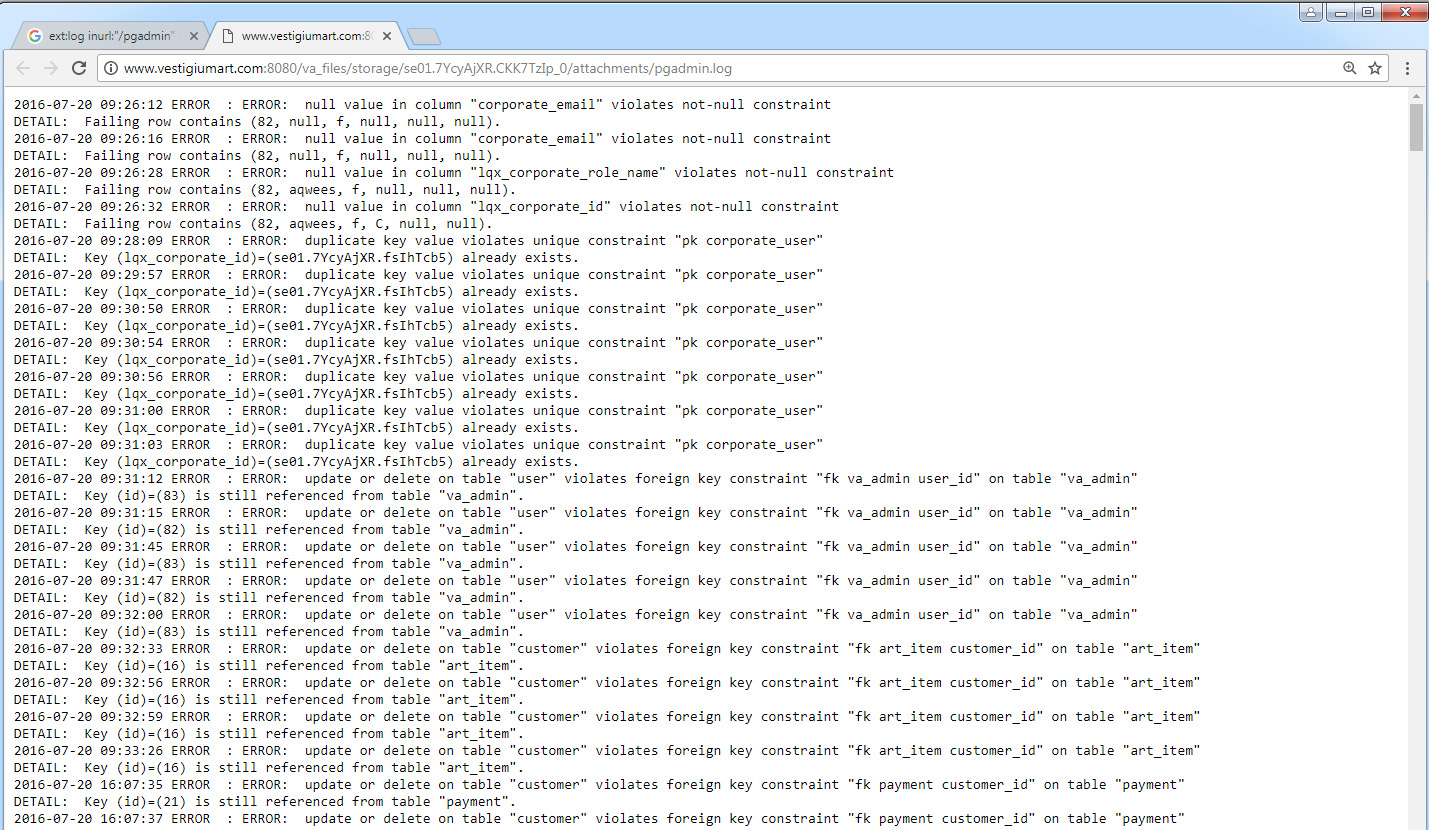

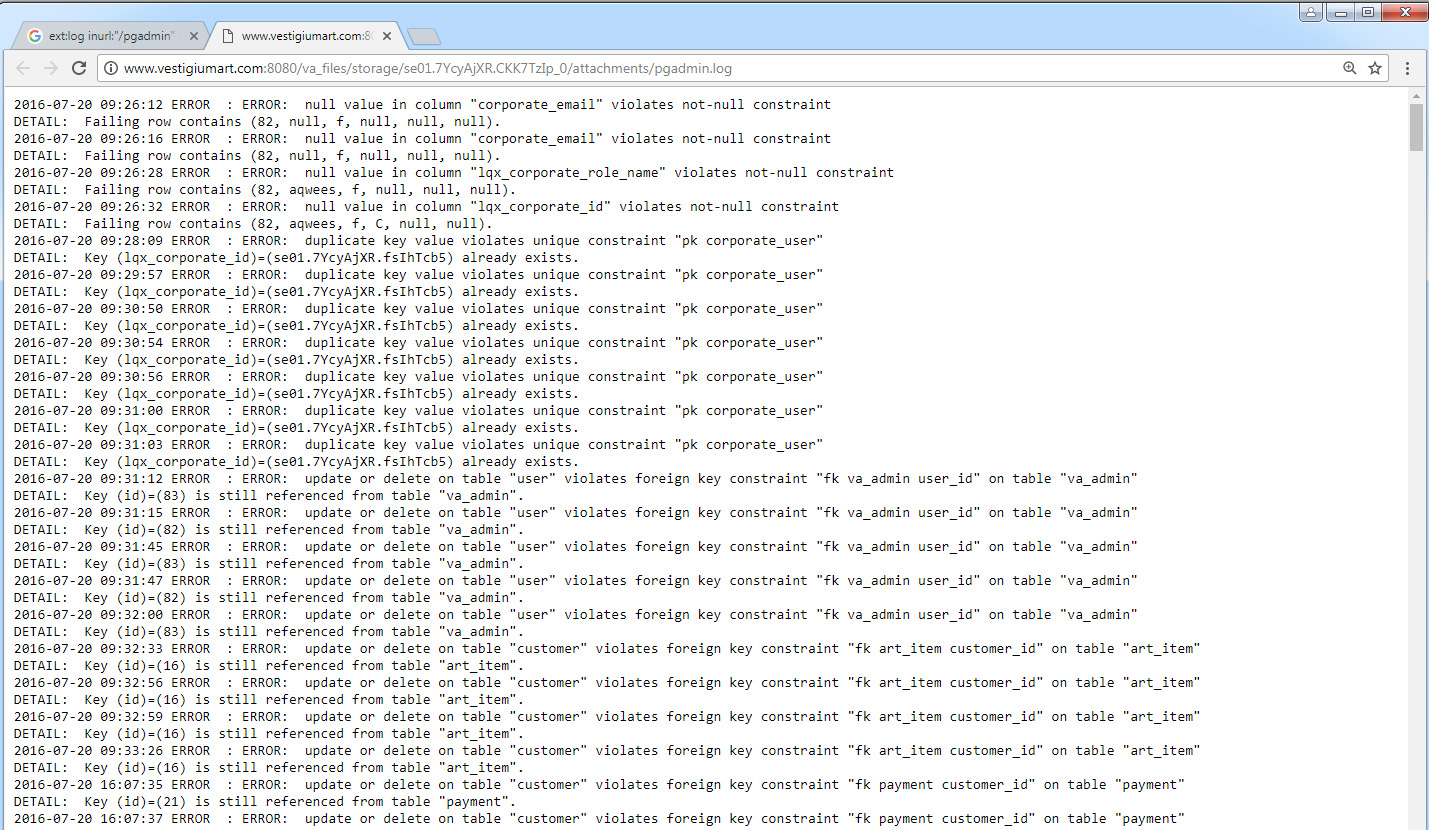

Находим ценную инфу в логах WPМного ценной информации можно выудить из логов. Достаточно знать, как они выглядят и чем отличаются от массы других файлов. Например, опенсорсный интерфейс для БД под названием pgAdmin создает служебный файл pgadmin.log. В нем часто содержатся имена пользователей, названия колонок базы данных, внутренние адреса и подобное. Находится лог элементарным запросом:

ext:log inurl:"/pgadmin"

Лог pgAdminБытует мнение, что открытый код — это безопасный код. Однако сама по себе открытость исходников означает лишь возможность исследовать их, и цели таких изысканий далеко не всегда благие. К примеру, среди фреймворков для разработки веб-приложений популярен Symfony Standard Edition. При развертывании он автоматически создает в каталоге /app/config/ файл parameters.yml, где сохраняет название базы данных, а также логин и пароль. Найти этот файл можно следующим запросом:

inurl:app/config/ intext arameters.yml intitle:index.of

arameters.yml intitle:index.of

Лог pgAdminКонечно, затем пароль могли сменить, но чаще всего он остается таким, каким был задан еще на этапе развертывания.

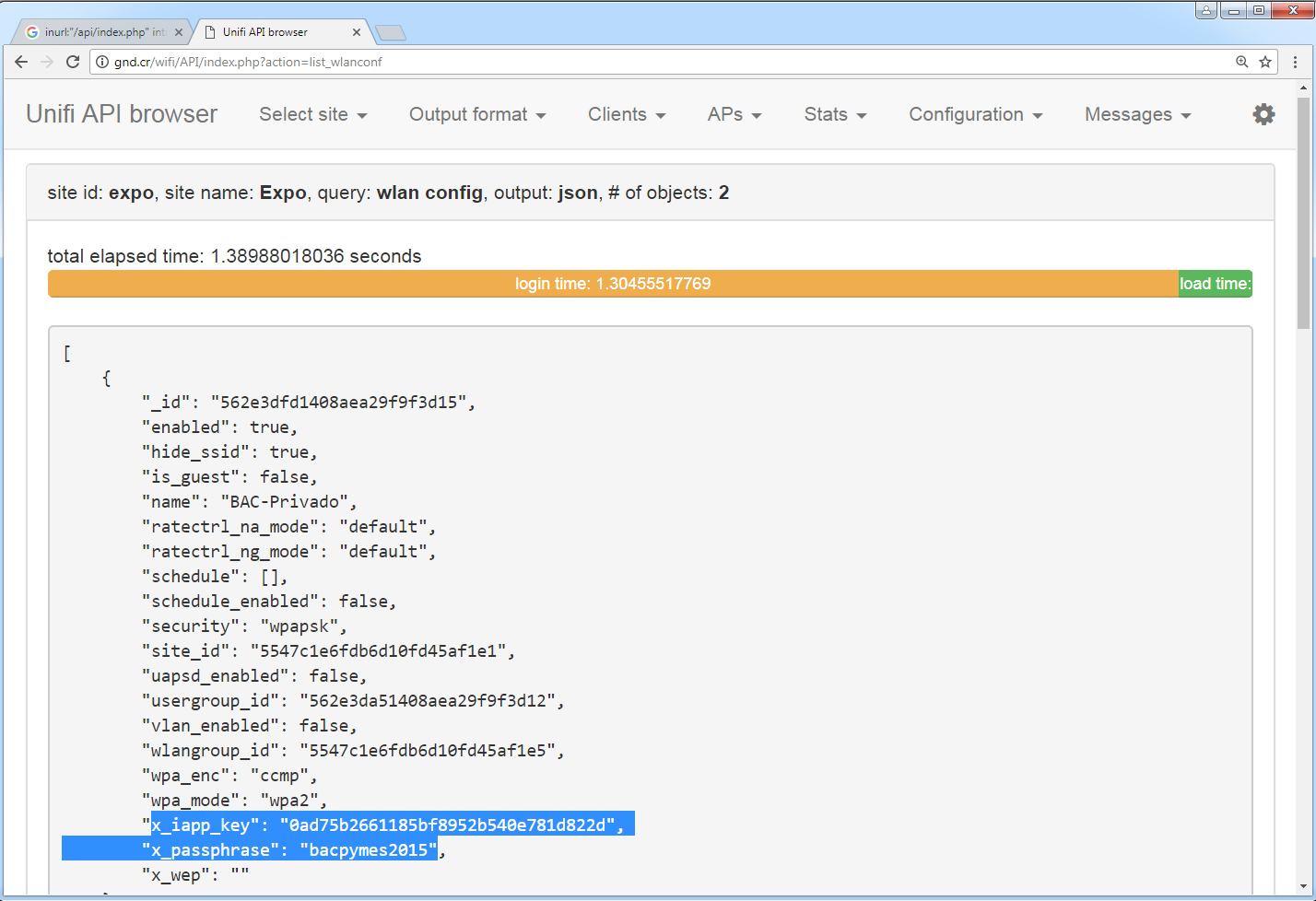

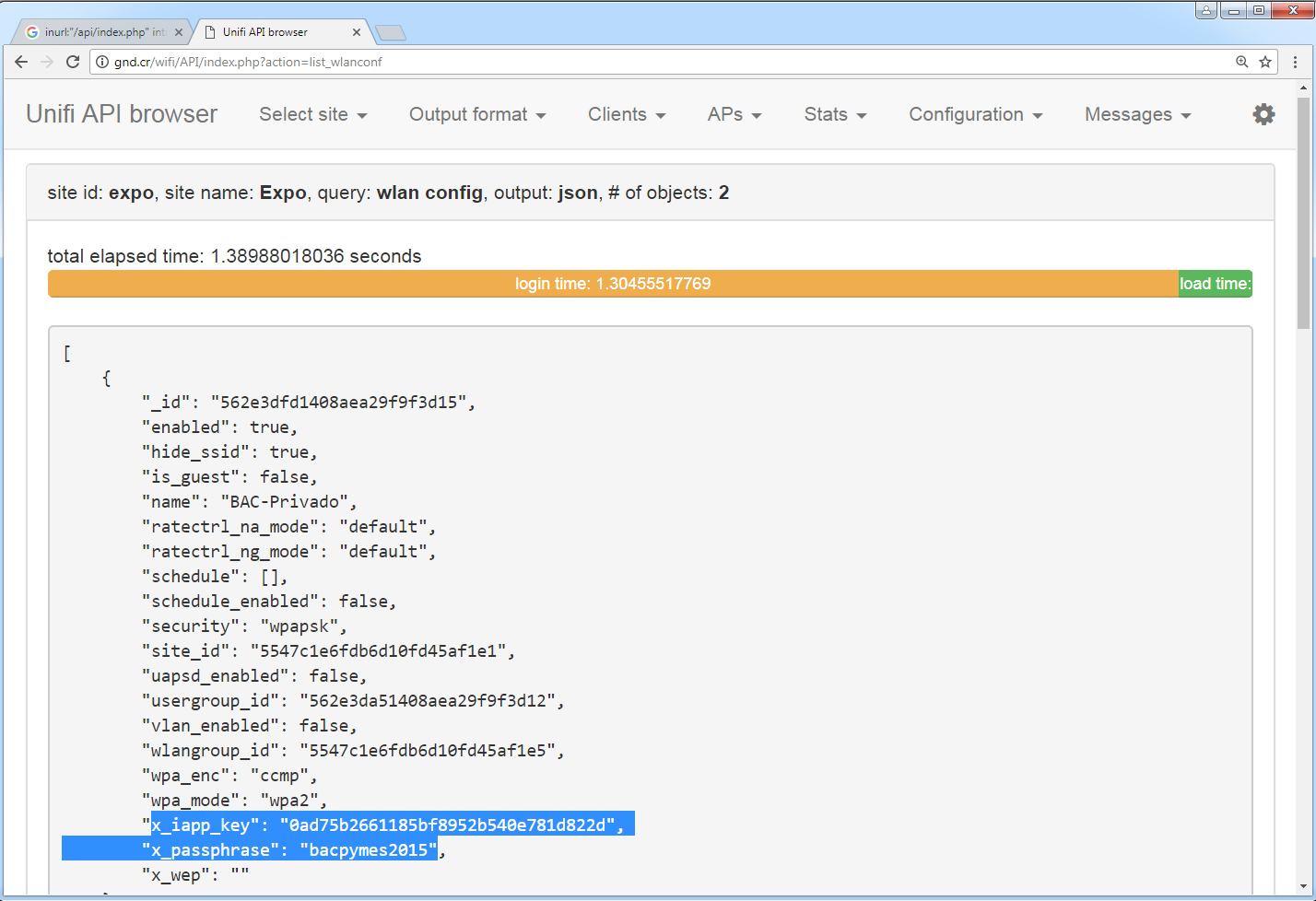

Опенсорсная утилита UniFi API browser tool все чаще используется в корпоративной среде. Она применяется для управления сегментами беспроводных сетей, созданных по принципу «бесшовного Wi-Fi». То есть в схеме развертывания сети предприятия, в которой множество точек доступа управляются с единого контроллера.

Утилита предназначена для отображения данных, запрашиваемых через Ubiquiti’s UniFi Controller API. С ее помощью легко просматривать статистику, информацию о подключенных клиентах и прочие сведения о работе сервера через API UniFi.

Разработчик честно предупреждает: «Please do keep in mind this tool exposes A LOT OF the information available in your controller, so you should somehow restrict access to it! There are no security controls built into the tool…». Но кажется, многие не воспринимают эти предупреждения всерьез.

Зная об этой особенности и задав еще один специфический запрос, ты увидишь массу служебных данных, в том числе ключи приложений и парольные фразы.

inurl:"/api/index.php" intitle:UniFi

WPA PSK, ключ приложения и пароль

Общее правило поиска: сначала определяем наиболее специфические слова, характеризующие выбранную цель. Если это лог-файл, то что его отличает от прочих логов? Если это файл с паролями, то где и в каком виде они могут храниться? Слова-маркеры всегда находятся в каком-то определенном месте — например, в заголовке веб-страницы или ее адресе. Ограничивая область поиска и задавая точные маркеры, ты получишь сырую поисковую выдачу. Затем чистишь ее от мусора, уточняя запрос.

NAS для нас

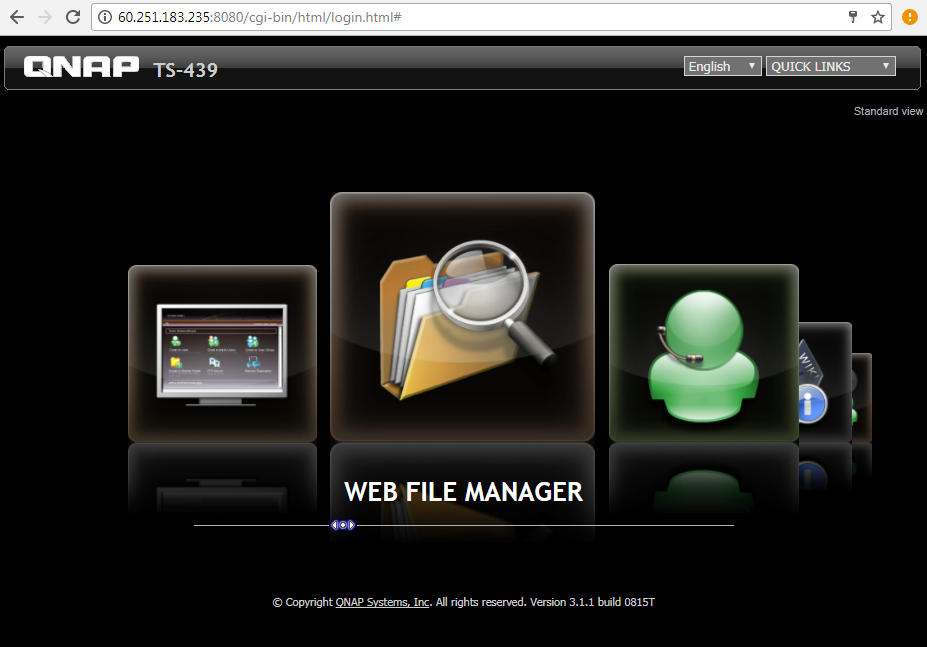

Домашние и офисные сетевые хранилища нынче популярны. Функцию NAS поддерживают многие внешние диски и роутеры. Большинство их владельцев не заморачиваются с защитой и даже не меняют дефолтные пароли вроде admin/admin. Найти популярные NAS можно по типовым заголовкам их веб-страниц. Например, запрос

intitle:"Welcome to QNAP Turbo NAS"

выдаст список айпишников NAS производства QNAP. Останется лишь найти среди них слабозащищенный.

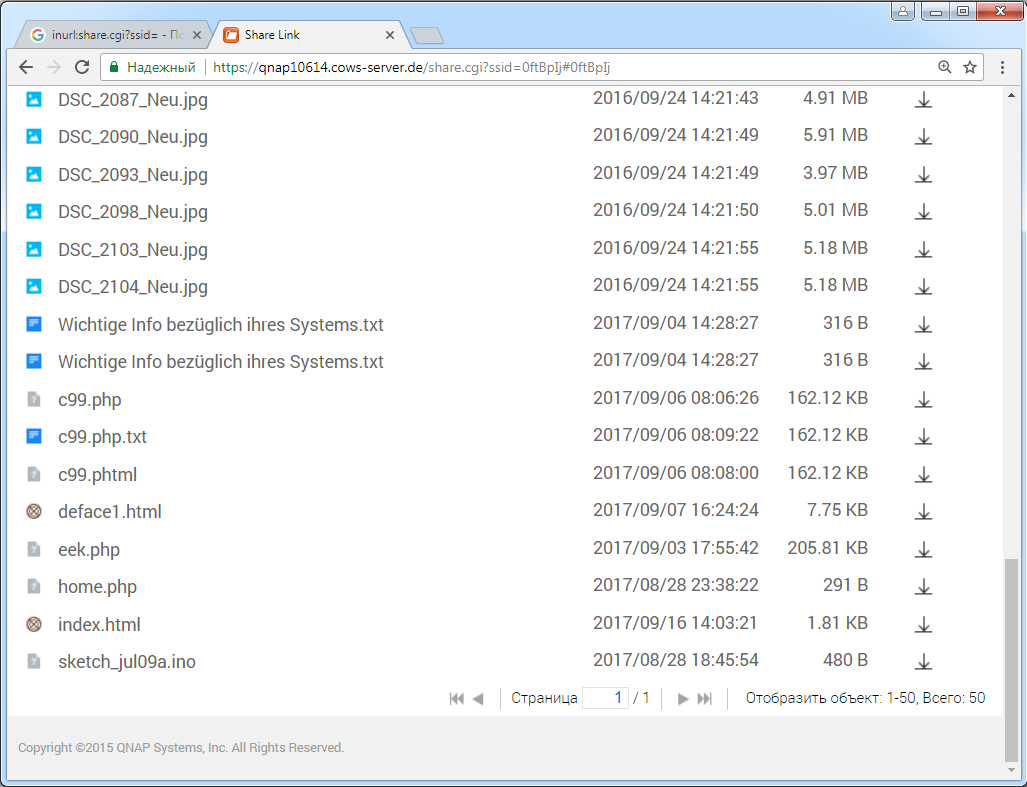

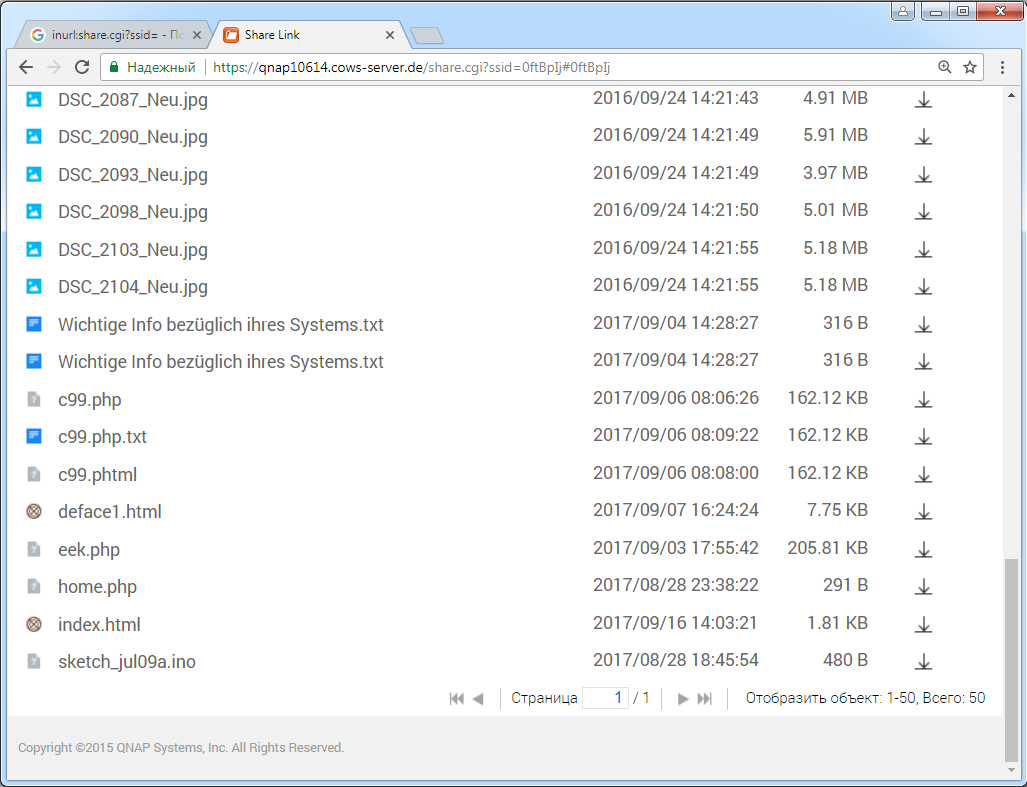

Один из NASОблачный сервис QNAP (как и многие другие) имеет функцию предоставления общего доступа к файлам по закрытой ссылке. Проблема в том, что она не такая уж закрытая.

inurl:share.cgi?ssid=

Этот нехитрый запрос показывает файлы, расшаренные через облако QNAP. Их можно просмотреть прямо из браузера или скачать для более детального ознакомления.

Находим расшаренные файлы

Ищем IP-камеры, медиасерверы и прочие веб-админки

Помимо NAS, с помощью продвинутых запросов к Google можно найти массу других сетевых устройств с управлением через веб-интерфейс. Наиболее часто для этого используются сценарии CGI, поэтому файл main.cgi — перспективная цель. Однако встретиться он может где угодно, поэтому запрос лучше уточнить. Например, добавив к нему типовой вызов ?next_file. В итоге получим дорк вида

inurl:"img/main.cgi?next_file"

Обнаружили одну из IP-камер

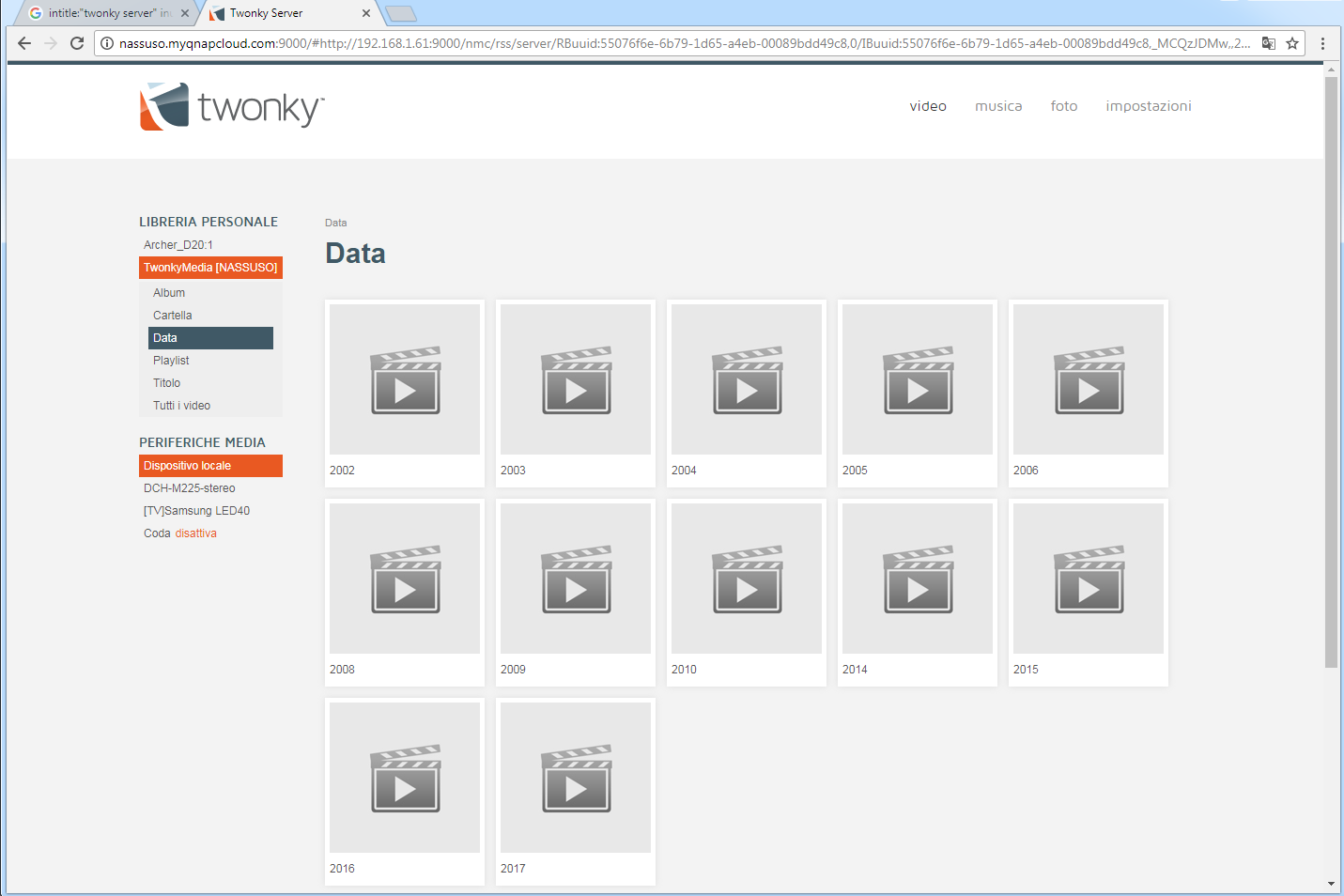

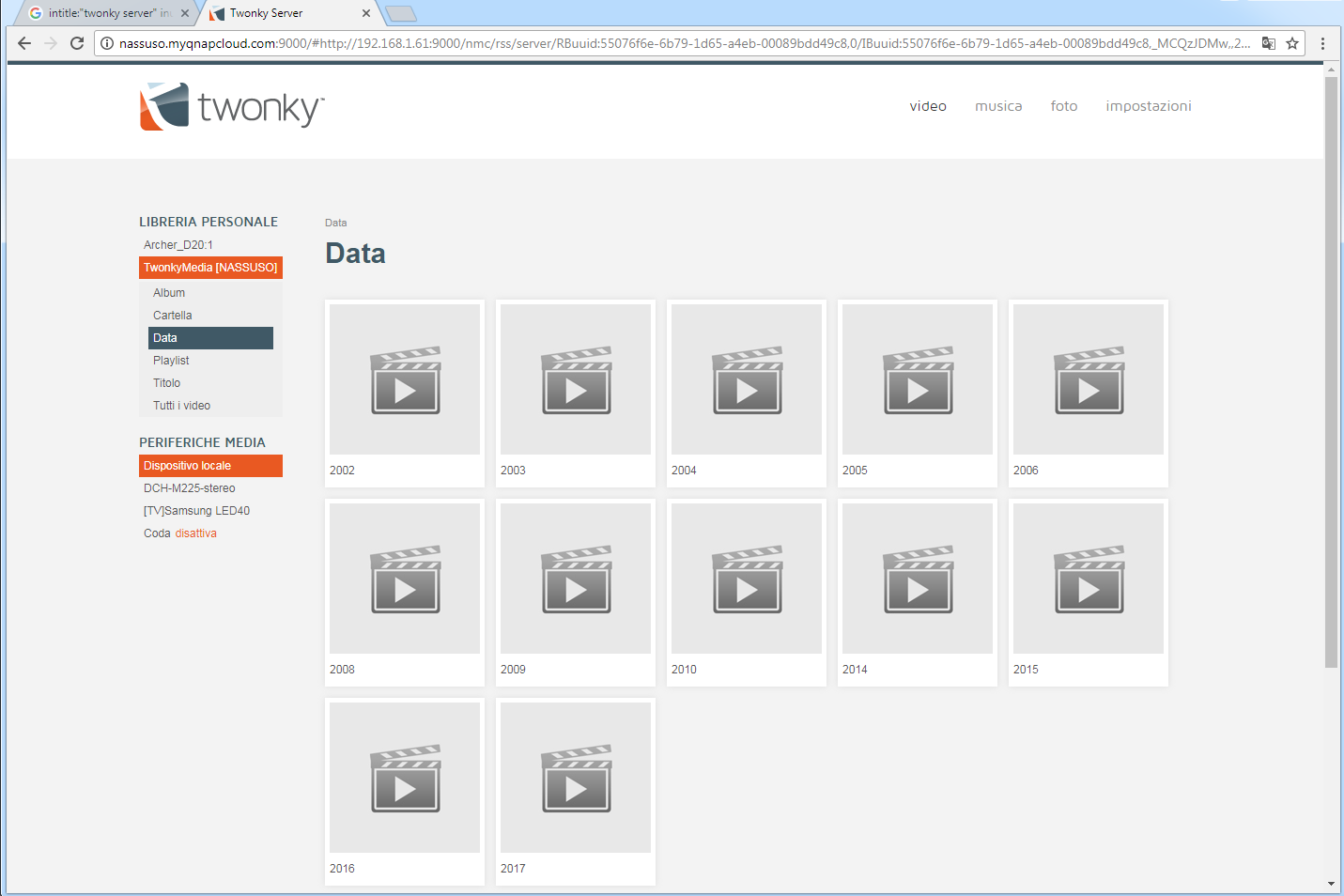

Помимо камер, подобным образом находятся медиасерверы, открытые для всех и каждого. Особенно это касается серверов Twonky производства Lynx Technology. У них весьма узнаваемое имя и дефолтный порт 9000. Для более чистой поисковой выдачи номер порта лучше указать в URL и исключить его из текстовой части веб-страниц. Запрос приобретает вид

intitle:"twonky server" inurl:"9000" -intext:"9000"

Обычно Twonky-сервер — это огромная медиатека, расшаривающая контент через UPnP. Авторизация на них часто отключена «для удобства».

Видеотека по годам

Большие данные — большие уязвимости

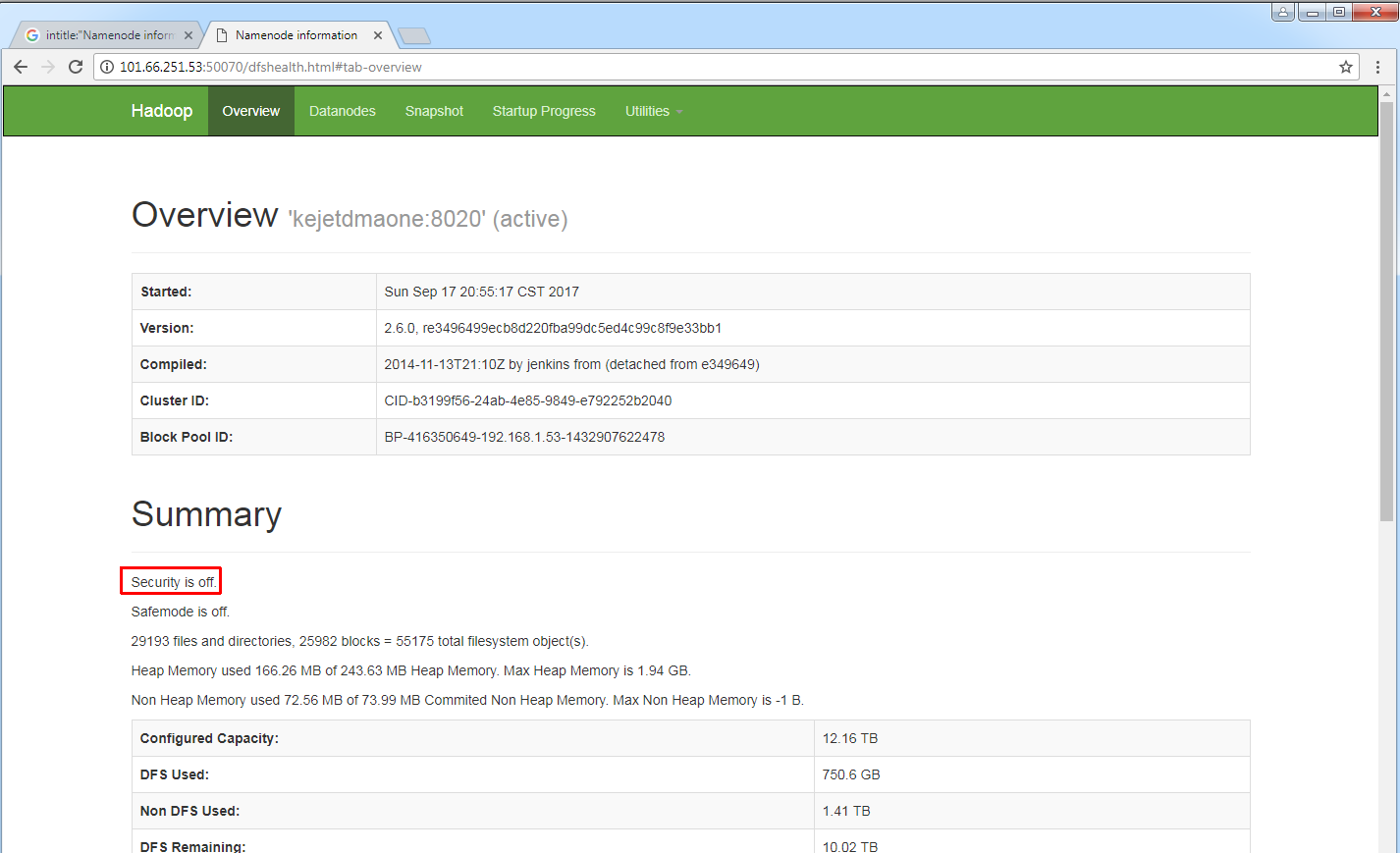

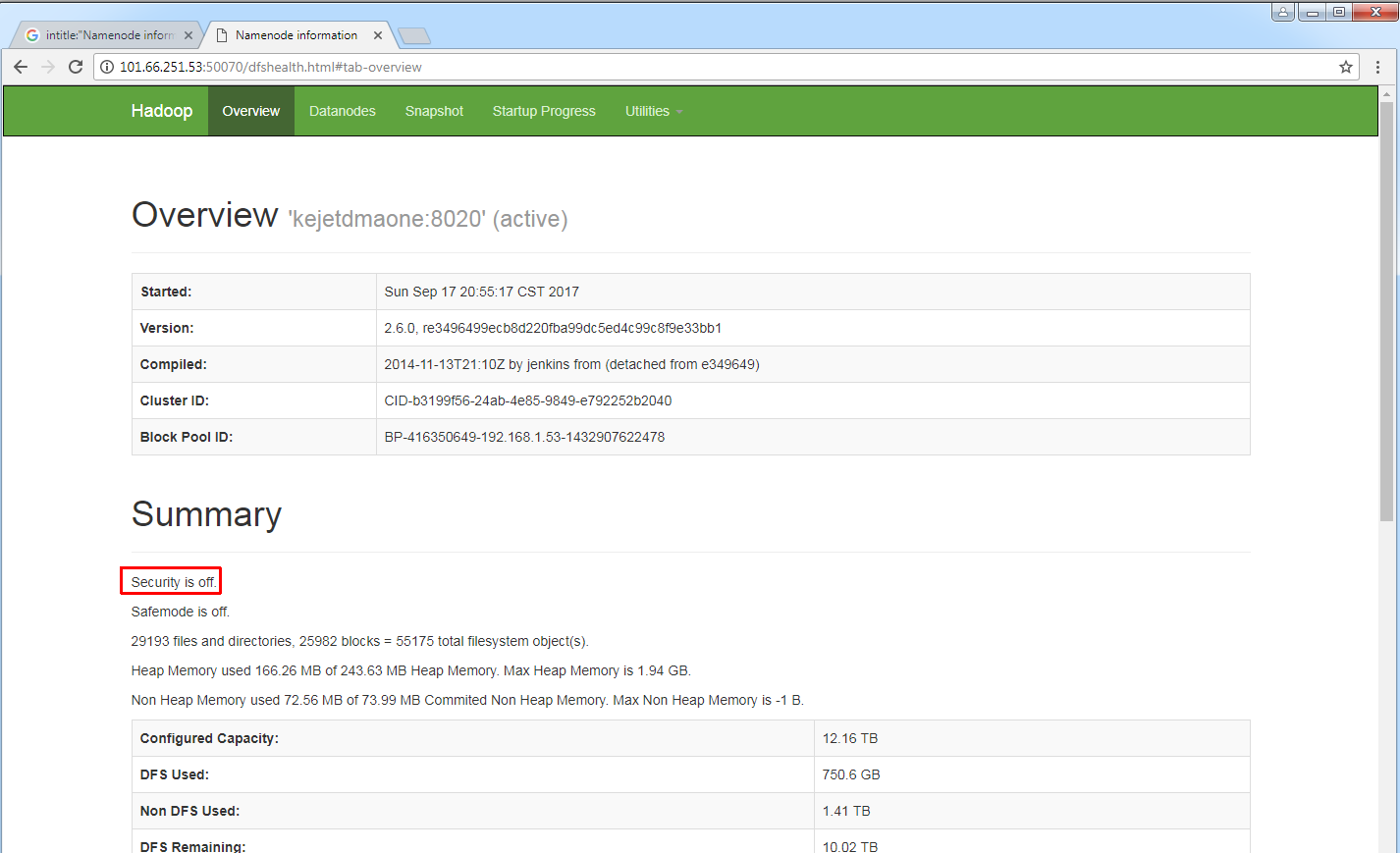

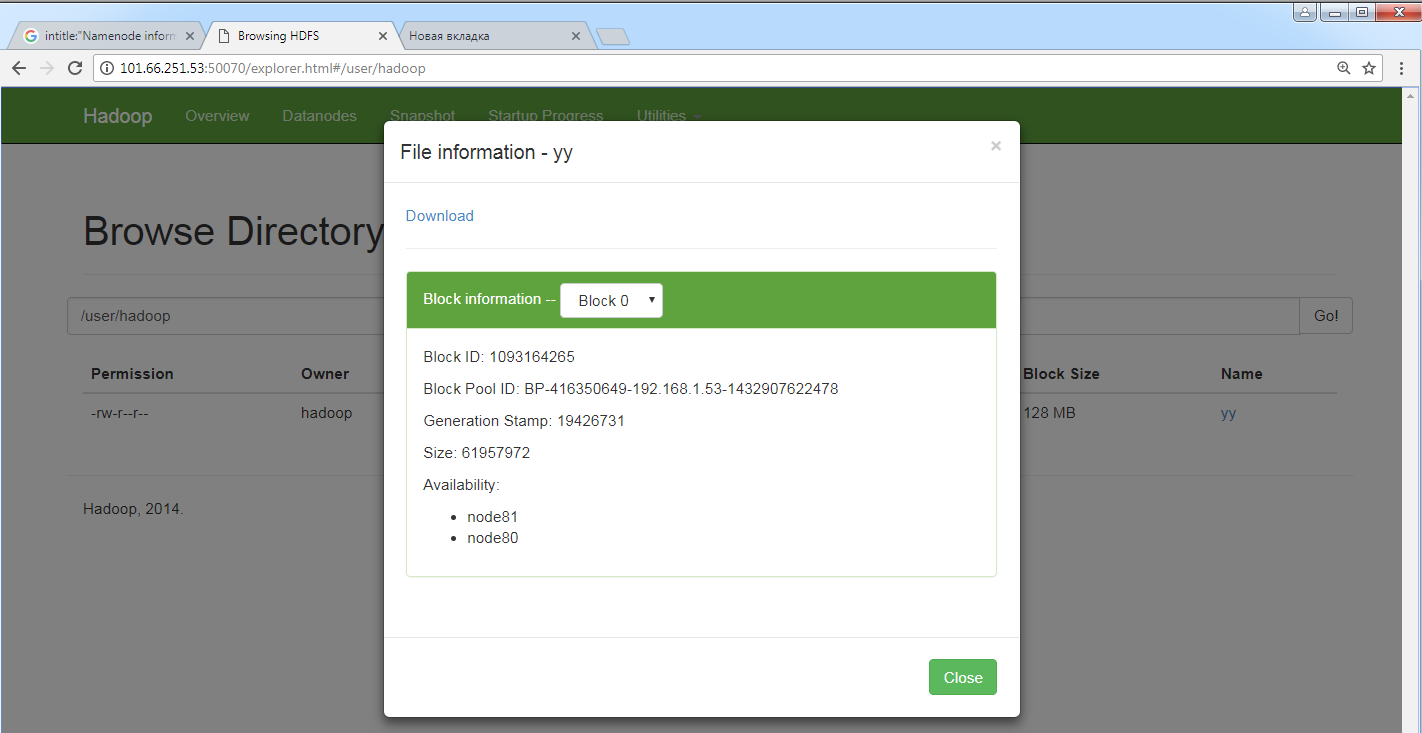

Большие данные сейчас на слуху: считается, что, если к чему угодно добавить Big Data, оно волшебным образом станет работать лучше. В реальности настоящих специалистов по этой теме очень мало, а при дефолтной конфигурации большие данные приводят к большим уязвимостям. Hadoop — один из простейших способов скомпрометировать тера- и даже петабайты данных. Эта платформа с открытым исходным кодом содержит известные заголовки, номера портов и служебных страниц, по которым просто отыскать управляемые ей ноды.

intitle:"Namenode information" AND inurl:":50070/dfshealth.html"

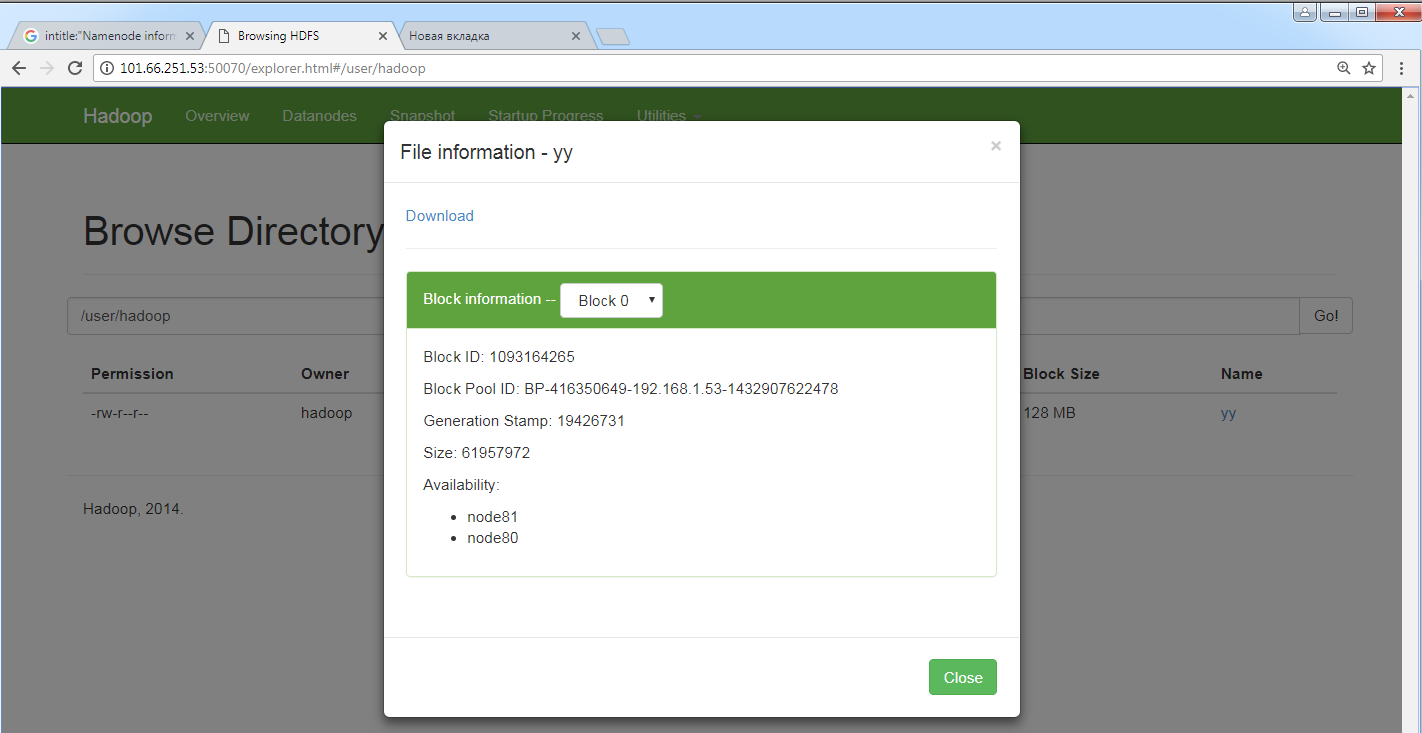

Таким запросом с конкатенацией мы получаем поисковую выдачу со списком уязвимых систем на базе Hadoop. Можно прямо из браузера погулять по файловой системе HDFS и скачать любой файл.

Big Data? Big vulnerabilities!

Браузер HDFS

Выводы

Google Dork Queries (GDQ) — это набор запросов для выявления грубейших дыр в безопасности. Всего, что должным образом не спрятано от поисковых роботов. Для краткости такие запросы называют просто дорками, как и тех админов, чьи ресурсы удалось взломать с помощью GDQ. Самые интересные дорки — свежие, а самые свежие — те, которые ты нашел сам. Правда, если слишком увлечешься экспериментами, то тебя забанят в Google… до ввода капчи.

Полезные команды Google

Среди всех операторов расширенного поиска Google нас интересуют главным образом четыре:

- site — поиск по конкретному сайту;

- inurl — указатель на то, что искомые слова должны быть частью самого веб-адреса;

- intitle — оператор поиска в заголовке веб-страниц;

- ext или filetype — поиск файлов определенного типа по расширению.

- | — вертикальный слеш, он же оператор OR (логическое или). Указывает, что нужно показать результаты, содержащие хотя бы одно из слов, перечисленных в запросе.

- "" кавычки. Указывает на поиск точного соответствия.

- - — минус. Используется для очистки поисковой выдачи и исключает из нее результаты с указанными после минуса словами.

- * — звездочка, или астериск. Используется в качестве маски и означает «что угодно».

Охота на пароли

Учетные данные от всевозможных веб-сервисов — это для хакера лакомый кусочек. Порой достать их можно буквально в один клик. Точнее, одним запросом к Google. Например, вот таким примитивным:

ext

Такой запрос найдет все файлы с расширением .pwd, в которых есть хотя бы одно из слов, указанных в скобках. Однако в поисковой выдаче будет много мусора. Поэтому можно почистить ее, убрав юзеров и прочих ламеров. Как вариант:

inurl:_vti_pvt/administrators.pwd

Обрати внимание на доменЭто уже прицельный запрос. Он найдет файлы с говорящим названием на серверах с FrontPage Extensions. Одноименный редактор канул в Лету, но его серверные расширения еще используются. Данные учетных записей в administrators.pwd зашифрованы по алгоритму DES. Их можно вскрыть при помощи John the Ripper или одного из сервисов облачного перебора паролей.

Administrators.pwdС FTP все то же самое, только надо искать файлы конфигураций .cfg или .ini. Часто в них хранятся логины в открытую и пароли в слабо зашифрованном виде. Например, этот простейший запрос даст кучу азиатских сайтов, на которых популярен дырявый FTP местного производства.

inurl:"[FFFTP]" ext:ini

Пароли от FTPС одной стороны, в настройках по умолчанию он использует шифрование AES в режиме CBC с функцией хеширования SHA-1. С другой стороны, реализация криптографических процедур ослаблена, и есть готовая утилита для перебора таких паролей.

Веб-разведка

Иногда бывает полезно изучить структуру сайта, получив список файлов на нем. Если сайт сделан на движке WordPress, то файл repair.php хранит названия других PHP-скриптов. Тег inurl сообщает Google, что искать надо по первому слову в теле ссылки. Если бы мы написали allinurl, то поиск происходил бы по всему телу ссылки, а поисковая выдача была бы более замусоренной. Поэтому достаточно сделать запрос такого вида:

inurl:/maint/repair.php?repair=1

В результате ты получишь список сайтов на WP, у которых можно посмотреть структуру через repair.php.

Изучаем структуру сайта на WP

Массу проблем администраторам доставляет WordPress с незамеченными ошибками в конфигурации. Из открытого лога можно узнать как минимум названия скриптов и загруженных файлов.

inurl:"wp-content/uploads/file-manager/log.txt"

В нашем эксперименте простейший запрос позволил найти в логе прямую ссылку на бэкап и скачать его.

Находим ценную инфу в логах WPМного ценной информации можно выудить из логов. Достаточно знать, как они выглядят и чем отличаются от массы других файлов. Например, опенсорсный интерфейс для БД под названием pgAdmin создает служебный файл pgadmin.log. В нем часто содержатся имена пользователей, названия колонок базы данных, внутренние адреса и подобное. Находится лог элементарным запросом:

ext:log inurl:"/pgadmin"

Лог pgAdminБытует мнение, что открытый код — это безопасный код. Однако сама по себе открытость исходников означает лишь возможность исследовать их, и цели таких изысканий далеко не всегда благие. К примеру, среди фреймворков для разработки веб-приложений популярен Symfony Standard Edition. При развертывании он автоматически создает в каталоге /app/config/ файл parameters.yml, где сохраняет название базы данных, а также логин и пароль. Найти этот файл можно следующим запросом:

inurl:app/config/ intext

Лог pgAdminКонечно, затем пароль могли сменить, но чаще всего он остается таким, каким был задан еще на этапе развертывания.

Опенсорсная утилита UniFi API browser tool все чаще используется в корпоративной среде. Она применяется для управления сегментами беспроводных сетей, созданных по принципу «бесшовного Wi-Fi». То есть в схеме развертывания сети предприятия, в которой множество точек доступа управляются с единого контроллера.

Утилита предназначена для отображения данных, запрашиваемых через Ubiquiti’s UniFi Controller API. С ее помощью легко просматривать статистику, информацию о подключенных клиентах и прочие сведения о работе сервера через API UniFi.

Разработчик честно предупреждает: «Please do keep in mind this tool exposes A LOT OF the information available in your controller, so you should somehow restrict access to it! There are no security controls built into the tool…». Но кажется, многие не воспринимают эти предупреждения всерьез.

Зная об этой особенности и задав еще один специфический запрос, ты увидишь массу служебных данных, в том числе ключи приложений и парольные фразы.

inurl:"/api/index.php" intitle:UniFi

WPA PSK, ключ приложения и пароль

Общее правило поиска: сначала определяем наиболее специфические слова, характеризующие выбранную цель. Если это лог-файл, то что его отличает от прочих логов? Если это файл с паролями, то где и в каком виде они могут храниться? Слова-маркеры всегда находятся в каком-то определенном месте — например, в заголовке веб-страницы или ее адресе. Ограничивая область поиска и задавая точные маркеры, ты получишь сырую поисковую выдачу. Затем чистишь ее от мусора, уточняя запрос.

NAS для нас

Домашние и офисные сетевые хранилища нынче популярны. Функцию NAS поддерживают многие внешние диски и роутеры. Большинство их владельцев не заморачиваются с защитой и даже не меняют дефолтные пароли вроде admin/admin. Найти популярные NAS можно по типовым заголовкам их веб-страниц. Например, запрос

intitle:"Welcome to QNAP Turbo NAS"

выдаст список айпишников NAS производства QNAP. Останется лишь найти среди них слабозащищенный.

Один из NASОблачный сервис QNAP (как и многие другие) имеет функцию предоставления общего доступа к файлам по закрытой ссылке. Проблема в том, что она не такая уж закрытая.

inurl:share.cgi?ssid=

Этот нехитрый запрос показывает файлы, расшаренные через облако QNAP. Их можно просмотреть прямо из браузера или скачать для более детального ознакомления.

Находим расшаренные файлы

Ищем IP-камеры, медиасерверы и прочие веб-админки

Помимо NAS, с помощью продвинутых запросов к Google можно найти массу других сетевых устройств с управлением через веб-интерфейс. Наиболее часто для этого используются сценарии CGI, поэтому файл main.cgi — перспективная цель. Однако встретиться он может где угодно, поэтому запрос лучше уточнить. Например, добавив к нему типовой вызов ?next_file. В итоге получим дорк вида

inurl:"img/main.cgi?next_file"

Обнаружили одну из IP-камер

Помимо камер, подобным образом находятся медиасерверы, открытые для всех и каждого. Особенно это касается серверов Twonky производства Lynx Technology. У них весьма узнаваемое имя и дефолтный порт 9000. Для более чистой поисковой выдачи номер порта лучше указать в URL и исключить его из текстовой части веб-страниц. Запрос приобретает вид

intitle:"twonky server" inurl:"9000" -intext:"9000"

Обычно Twonky-сервер — это огромная медиатека, расшаривающая контент через UPnP. Авторизация на них часто отключена «для удобства».

Видеотека по годам

Большие данные — большие уязвимости

Большие данные сейчас на слуху: считается, что, если к чему угодно добавить Big Data, оно волшебным образом станет работать лучше. В реальности настоящих специалистов по этой теме очень мало, а при дефолтной конфигурации большие данные приводят к большим уязвимостям. Hadoop — один из простейших способов скомпрометировать тера- и даже петабайты данных. Эта платформа с открытым исходным кодом содержит известные заголовки, номера портов и служебных страниц, по которым просто отыскать управляемые ей ноды.

intitle:"Namenode information" AND inurl:":50070/dfshealth.html"

Таким запросом с конкатенацией мы получаем поисковую выдачу со списком уязвимых систем на базе Hadoop. Можно прямо из браузера погулять по файловой системе HDFS и скачать любой файл.

Big Data? Big vulnerabilities!

Браузер HDFS

Выводы

Google Dork Queries (GDQ) — это набор запросов для выявления грубейших дыр в безопасности. Всего, что должным образом не спрятано от поисковых роботов. Для краткости такие запросы называют просто дорками, как и тех админов, чьи ресурсы удалось взломать с помощью GDQ. Самые интересные дорки — свежие, а самые свежие — те, которые ты нашел сам. Правда, если слишком увлечешься экспериментами, то тебя забанят в Google… до ввода капчи.

.gif)