Download_Link

Участник клуба

Galileo - это инструмент тестирования на проникновение с открытым исходным кодом для веб-приложений, который помогает разработчикам и тестерам на проникновение выявлять и использовать уязвимости в своих веб-приложениях.

Прошу обратить внимание! Автор данной статьи не несёт ответственности за любые последствия вслед использования предоставленной информации. Все материалы опубликованы исключительно в образовательных целях!

Установка:

Обновимся

apt update

apt upgrade

Далее устанавливаем необходимые нам пакеты: GIT и Python2.

apt install git -y

apt install python2 -y

Далее

git clone https://github.com/cclauss/Galileo

cd Galileo/

pip2 install -r requirements.txt

chmod +x galileo.py

python2 galileo.py

apt-get install python-pysocks

Перед началом работы мы вводим команду help, а для подробной информации о модулях:

show modules

Вот перевод всех команд:

> show modules - смотрим, какой модуль будем использовать

> use название_модуля , который выбрали

> show options - смотрим опции, которыми располагает выбранный модуль

> set HOST IP_цели ,или URL (заполняем требуемые параметры )

> run - запуск выбранного модуля

Результаты должны отображаться в терминале.

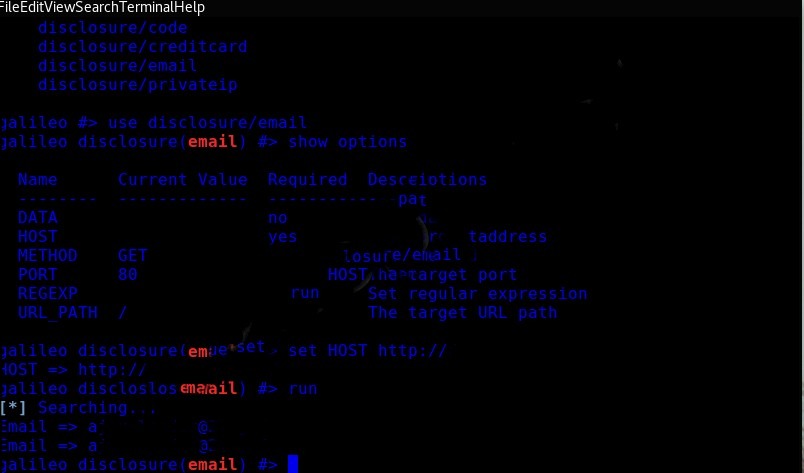

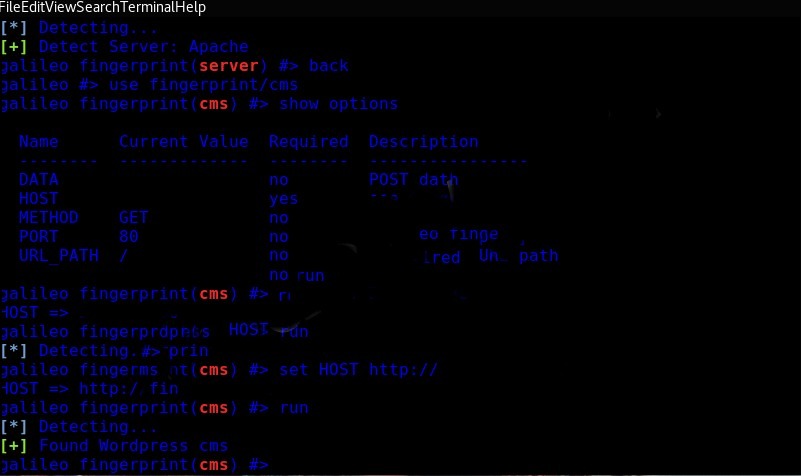

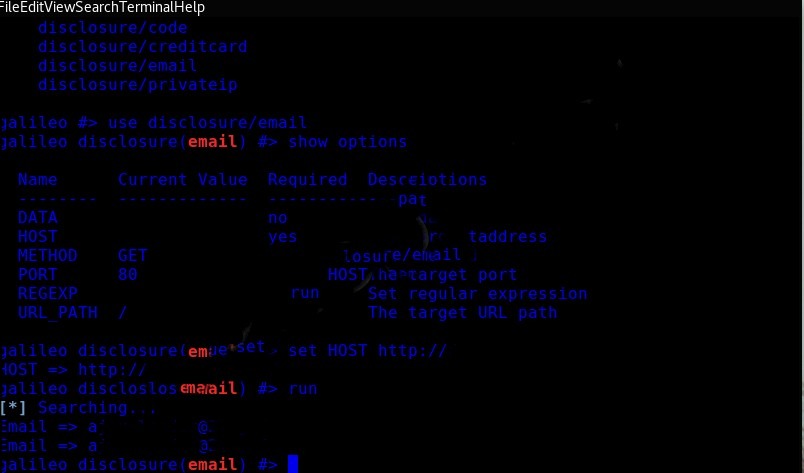

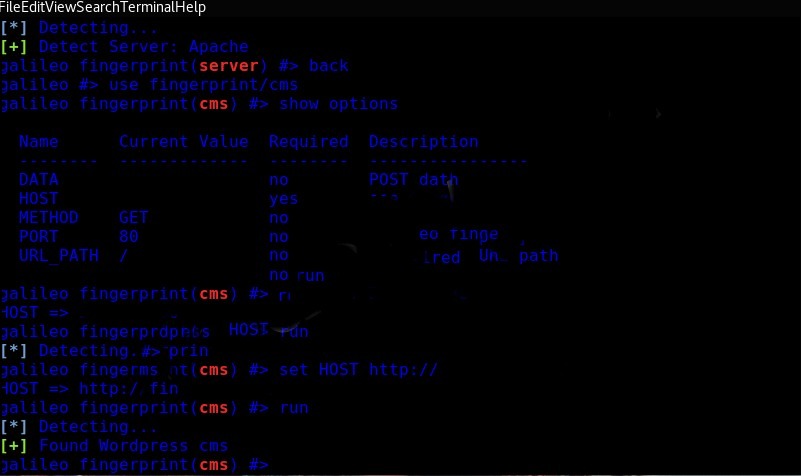

Теперь давайте посмотрим на пример работы данного скрипта:

Мы будем искать email и cms на тестируемых целях:

В целом, инструмент хороший, конечно требуются некоторые подработки, но использовать его можно, ведь это даже уже не OSINT а какой-то фреймворк.

Прошу обратить внимание! Автор данной статьи не несёт ответственности за любые последствия вслед использования предоставленной информации. Все материалы опубликованы исключительно в образовательных целях!

Установка:

Обновимся

apt update

apt upgrade

Далее устанавливаем необходимые нам пакеты: GIT и Python2.

apt install git -y

apt install python2 -y

Далее

git clone https://github.com/cclauss/Galileo

cd Galileo/

pip2 install -r requirements.txt

chmod +x galileo.py

python2 galileo.py

apt-get install python-pysocks

Перед началом работы мы вводим команду help, а для подробной информации о модулях:

show modules

Код:

Получаем

Show modules:

galileo #> show modules

Bruteforce

----------

bruteforce/auth_brute

bruteforce/backup_brute

bruteforce/file_dir_brute

Disclosure

----------

disclosure/code

disclosure/creditcard

disclosure/email

disclosure/privateip

Exploits

--------

exploits/shellshock

Fingerprint

-----------

fingerprint/cms

fingerprint/framework

fingerprint/server

Injection

---------

injection/os_command_injection

injection/sql_injection

Scanner

-------

scanner/asp_trace

Tools

-----

tools/socketВот перевод всех команд:

> show modules - смотрим, какой модуль будем использовать

> use название_модуля , который выбрали

> show options - смотрим опции, которыми располагает выбранный модуль

> set HOST IP_цели ,или URL (заполняем требуемые параметры )

> run - запуск выбранного модуля

Результаты должны отображаться в терминале.

Теперь давайте посмотрим на пример работы данного скрипта:

Мы будем искать email и cms на тестируемых целях:

В целом, инструмент хороший, конечно требуются некоторые подработки, но использовать его можно, ведь это даже уже не OSINT а какой-то фреймворк.

.gif)